Sicherheit in einer vernetzten Welt

Unsere Ressourcen

indevis Datasheets, informative Blogbeiträge, hilfreiche Videos, Case Studies oder Whitepaper – hier stellen wir Ihnen alle wichtigen Ressourcen rund um unsere IT Security Services und Wissen zu aktuellen Themen zur Verfügung.

- Home

- Insights

- Ressourcen

Bitte treffen Sie eine Auswahl:

- Alle

- Anti-Phishing

- Application Firewall

- Application Security

- Ausbildung

- Automated Security Validation

- Authentication

- Authentifizierung

- Awareness

- CATO Networks

- Chronicle

- Cloud

- Cloud Security

- Compliance

- Consulting

- Cortex

- Cyber Security

- Datacenter

- Datenschutz

- Detection

- Dienstleister

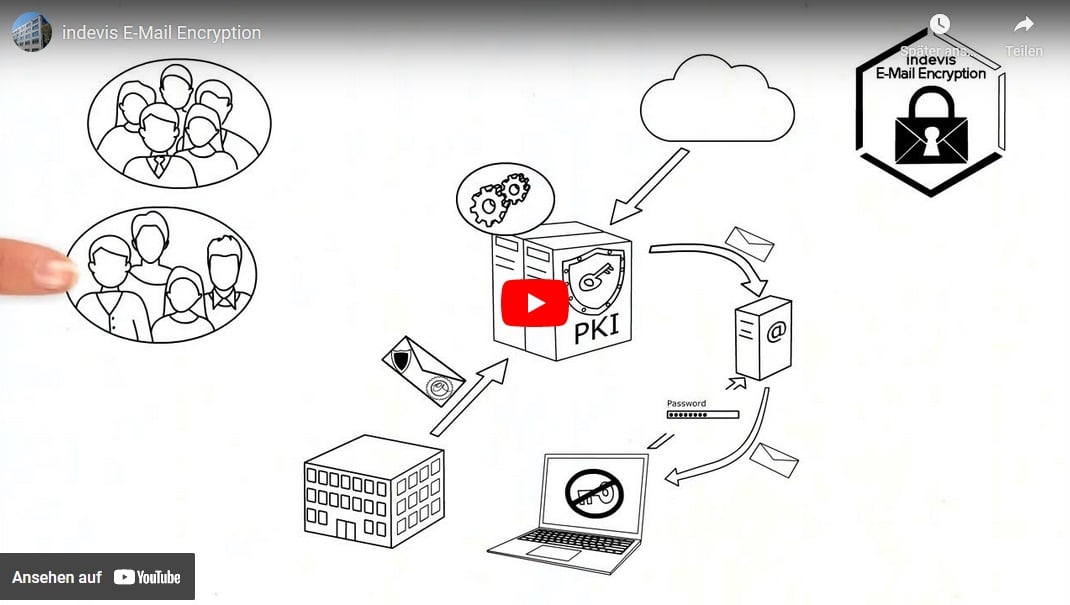

- E-Mail Encryption

- E-Mail Security

- E-Mail Sicherheit

- E-Mail Signierung

- E-Mail Signing

- E-Mail Verschlüsselung

- Endpoint Security

- Event

- Extreme Networks

- Firewall

- Fortinet

- Google Cloud

- Hersteller

- Hornetsecurity

- IAM

- Identitätsmanagement

- Identity and Access Management

- Identity Management

- Incident Response

- indevis

- ISO Zertifizierung

- Karriere

- KI

- KRITIS

- Logmanagement

- Malware Protection

- Managed Detection and Response

- Managed Security Service

- Messe

- Microsoft

- MS Azure

- NAC

- NIS2

- Network

- Network Access Control

- Netzwerk

- Okta

- OT/IoT

- Palo Alto Networks

- Partner

- Pentera

- Pentesting

- Playbook

- Prisma

- Protection

- Remote Access

- Response

- Routing

- RSA

- SASE

- Security Analytics

- Security Awareness

- Security Operations

- Security Monitoring

- Service Delivery

- SD-WAN

- SIEM

- Sponsoring

- SOAR

- SOC

- Sophos

- Support

- Switching

- Two Factor Authentication

- Virtual Firewall

- VPN

- WAN Optimization

- WAF

- WLAN

- WAN-Optimierung

- Wi-Fi

- Zero Trust

- ZTNA

- Zwei-Faktor-Authentifizierung

Verbesserte Konnektivität: Die Leistungsfähigkeit von Cloud-Managed Wi-Fi 7

Wi-Fi 7 markiert den nächsten Meilenstein in der drahtlosen Vernetzung. Dabei kommt es nicht nur auf Geschwindigkeit an – es geht auch um Agilität, Skalierbarkeit und Zuverlässigkeit. Erfahren Sie, wie Cloud-Managed Wi-Fi 7 durch Vernetzung, Kommunikation und Zusammenarbeit die Zukunft der Unternehmensnetzwerke revolutioniert.

- Blog

Der Fahrplan für IT Security: Wie SASE Ordnung in die digitale Komplexität bringt

In einer Zeit, in der IT-Infrastrukturen immer fragmentierter werden, stehen Unternehmen vor der Aufgabe, Sicherheit und Netzwerk effektiv zu vereinen. Statt Effizienz schaffen viele Einzellösungen nur noch mehr Komplexität. Was Unternehmen heute brauchen, ist eine konsolidierte Architektur, die Netzwerk und Security ganzheitlich zusammenführt. Kann Secure Access Service Edge (SASE) hier die dringend benötigte Antwort sein?

- Blog

Die Tücken von KI: Datenlecks durch Microsoft Copilot verhindern

Das KI-Tool Microsoft Copilot greift für seine Recherche auf SharePoint und OneDrive Daten zu – und nutzt dabei auch vertrauliche Informationen, wenn es aufgrund von fehlerhaften Freigabekonfigurationen darauf Zugriff erhält. Erfahren Sie, wie Sie Datenlecks durch Microsoft Copilot mit dem effektivem Berechtigungsmanagement 365 Permission Manager verhindern und sensible Unternehmensdaten zuverlässig schützen können.

- Blog

indevis stellt vor: Tom Pusch, HR Specialist

Jeden Tag sorgt indevis für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. In unserer Interviewreihe präsentieren wir die Menschen, die hinter indevis stehen und dazu beitragen, die Cyberwelt sicherer zu gestalten. Tom Pusch berichtet in diesem Interview unter anderem darüber, was ihn von indevis überzeugt hat, welche Faktoren für den Erfolg seiner Arbeit als HR Specialist entscheidend sind und was ihn motiviert.

- Blog

Der Nutzen und ROI einer Investition in Sicherheitsvalidierung

Mit knappen Sicherheitsbudgets stehen Unternehmen zunehmend unter Druck, Investitionen in Cybersicherheit mit konkreten Geschäftsergebnissen zu rechtfertigen. Erfahren Sie, wie automatisierte Sicherheitsvalidierung die betriebliche Effizienz steigert, Kosten senkt und Cybersicherheitsrisiken mindert, um den ROI zu maximieren.

- Blog

Die Werkzeuge der Hacker: Wie kommerzielle Malware-Frameworks Unternehmen bedrohen

Cyberangriffe sind Alltag für Unternehmen – oft ermöglicht durch hochentwickelte Malware-Frameworks. Ursprünglich für Sicherheitstests konzipiert, sind diese Tools heute eine gefährliche Waffe in den Händen von Cyberkriminellen. Sie erlauben es, Netzwerke zu infiltrieren, Daten zu stehlen und Sicherheitsmaßnahmen zu umgehen. In diesem Artikel werfen wir einen Blick auf die bekanntesten Frameworks, ihre Funktionsweise und wirksame Schutzmaßnahmen.

- Blog

Angriffswelle auf die Industrie: Warum OT- und IoT-Sicherheit jetzt Priorität haben muss

Die Industrie steht vor einer neuen Bedrohungslandschaft, in der Cyberangriffe gezielt OT- und IoT-Systeme angreifen, die für kritische Infrastrukturen essenziell sind. Was einst isolierte Systeme waren, sind heute vernetzte Geräte, die sowohl enorme Effizienzvorteile bringen als auch neue Angriffsflächen für Cyberkriminelle und staatlich gesteuerte Akteure bieten. Die Zunahme der Angriffe zeigt, dass traditionelle Sicherheitsmaßnahmen nicht mehr ausreichen.

- Blog

Von XSOAR zu Google SOAR: Ein strategischer Wechsel mit Weitblick

Cybersecurity ist ein sich ständig wandelndes Spielfeld. Steigende Bedrohungslagen, komplexe IT-Infrastrukturen und eine Flut an Sicherheitswarnungen erfordern Security-Lösungen, die sowohl leistungsfähig als auch flexibel und nahtlos integriert sind. Die Wahl der richtigen Security Orchestration, Automation and Response (SOAR)-Plattform ist entscheidendfür den effizienten Betrieb eines SOC. In diesem Beitrag betrachten wir den Wechsel von XSOAR zu Google SOAR aus einer strategischen Perspektive und beleuchten die Vorteile einer einheitlichen Google-Sicherheitsarchitektur und die Herausforderungen, die sich dabei ergeben können.

- Blog

Webinar-Aufzeichnung Cyber-Sicherheit im Fokus: Nutzen Sie die NIS2-Verschiebung für Ihre IT-Strategie

Trotz der Verschiebung der NIS2-Richtlinie in Deutschland bleibt die Bedeutung der Richtlinie ungebrochen. Maximilian Junker, Threat Detection Engineer bei indevis beleuchtet in dieser Webinar-Aufzeichnung die Relevanz der NIS2-Richtlinie und deren bisherige Überführung in nationales Recht. Unternehmen sollten die Aufschiebung nutzen, um jetzt in ihre Cyber-Resilienz zu investieren. Eine ausgefeilte IT-Security-Strategie wird zukünftig mehr denn je als Wettbewerbsvorteil und Auswahlkriterium für Geschäftsbeziehungen gelten.

- Webinar-Aufzeichnung

Andechser Molkerei Scheitz führt Cortex XDR mit indevis ein

Angesichts der stetig wachsenden Cyber-Bedrohungen stand die Andechser Molkerei Scheitz vor der Frage, ob ihre IT-Sicherheit noch auf dem neuesten Stand ist. Um bestmöglich auf aktuelle und zukünftige Gefahren vorbereitet zu sein, entschied sich das Unternehmen für den Wechsel von ihrem bestehenden Virenschutz zu einer Cloud-basierten XDR-Plattform. Mit der Endpoint Protection Cortex XDR von Palo Alto Networks und der Unterstützung von indevis ist das Unternehmen jetzt zukunftssicher aufgestellt.

- Blog

indevis stellt vor: José Garcia Vazquez, Director Technology Services bei indevis

indevis sorgt jeden Tag für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. In unserer Interviewreihe stellen wir die Menschen vor, die hinter indevis stecken und dazu beitragen, die Cyberwelt sicherer zu machen. José Garcia Vazquez spricht über seine Position als Director Technology Services und verrät, was er an seiner Arbeit bei indevis besonders schätzt und welche Erwartungen er für das Jahr 2025 hat.

- Blog

Use Cases vs. Playbooks im SOC: Der Schlüssel zu einer effektiven Cybersicherheit

In der heutigen Bedrohungslandschaft müssen Unternehmen ihre IT-Sicherheitsstrategien kontinuierlich optimieren, um schnell auf Sicherheitsvorfälle zu reagieren. Zwei zentrale Elemente dabei sind Use Cases und Playbooks. Sie helfen Security Operations Centern (SOCs), Bedrohungen frühzeitig zu erkennen und zielgerichtet zu reagieren. In diesem Beitrag erklären wir die Unterschiede zwischen Use Cases und Playbooks und zeigen, warum sie für die Cybersicherheit von Unternehmen unverzichtbar sind.

- Blog

indevis Case Study: Andechser Molkerei Scheitz führt Cortex XDR mit indevis ein

Ist unsere Cybersicherheit noch zeitgemäß? Diese Frage stellte sich die Andechser Molkerei Scheitz und beschloss, den bestehenden Virenschutz durch eine Cloudbasierte XDR-Plattform abzulösen. Mit der Endpoint Protection Cortex XDR von Palo Alto Networks und der Unterstützung von indevis ist das Unternehmen jetzt zukunftssicher aufgestellt, um moderne Cyber-Bedrohungen schneller zu erkennen und abzuwehren.

- Case Study

NIS2-Umsetzung gescheitert: 10 von 10 Cyberkriminellen würden die deutsche Politik weiterempfehlen

Die NIS2-Umsetzung in Deutschland ist vorerst gescheitert, was Cyberkriminellen weltweit in die Hände spielt. Die bestehende Ungewissheit schafft hohe Risiken für kritische Infrastrukturen und Unternehmen, die nun eigenverantwortlich handeln und NIS2-konforme Sicherheitsmaßnahmen umsetzen müssen, um Cybersicherheitsrisiken zu minimieren und wettbewerbsfähig zu bleiben. Die nachfolgenden sechs konkreten Handlungsempfehlungen sind entscheidend für die digitale Resilienz des deutschen Mittelstands.

- Blog

Whitepaper: RSA Top Trends Identity Security 2025

Im Jahr 2025 wird es in der Cybersicherheit mehr passwortlose Systeme geben, mehr Multi-Faktor-Authentifizierung (MFA), mehr KI als Teil der Verteidigung gegen Bedrohungsakteure sowie mehr gravierende Datenschutzverletzungen. Insgesamt wird 2025 ein größeres, lauteres und riskanteres Jahr für die Cybersicherheit. Erfahren Sie im neuen RSA-E-Book warum – und was Organisationen tun können, um sich darauf vorzubereiten.

- Whitepaper

Über Kollateralschäden Einfluss nehmen – wie Cyberangriffe auf die Bundestagswahl und Unternehmen zusammenhängen

Cyberangriffe bedrohen Wahlen und Unternehmen. Hackerattacken und Desinformations-Kampagnen haben zum Ziel, Wähler zu manipulieren, das Vertrauen in demokratische Prozesse zu untergraben und kritische Infrastrukturen zu sabotieren. Wer glaubt, dass dies nur eine abstrakte Bedrohung ist und sein Unternehmen nicht betroffen ist, irrt. Erfahren Sie mehr über diese Angriffe und welche Schutzstrategien und effektive Abwehrmaßnahmen notwendig sind.

- Blog

IT-Admins am Limit: Warum Unternehmen umdenken müssen

Cybersicherheit braucht mehr als nur ein gutes Gefühl. In vielen Unternehmen wird IT-Sicherheit nach wie vor unterschätzt – oft aus Mangel an Ressourcen und Expertise. Angesichts der steigenden Bedrohungen können IT-Admins die Verantwortung für den Schutz des Unternehmens nicht allein tragen. Erfahren Sie, warum die Geschäftsführung hier stärker in die Pflicht genommen werden muss – und wie die Zusammenarbeit mit externen Experten den nötigen Schutz gewährleistet.

- Blog

.png)

Webinar-Aufzeichnung Threat Briefing Bundestagswahl: Schutzstrategien für Organisationen

In dieser Webinar-Aufzeichnung analysiert Jörg Schauff, Head of Threat Intelligence bei NSIDE Attack Logic die potenziellen Bedrohungen und Risiken im Zusammenhang mit der Bundestagswahl 2025 und erläutert die Vorgehensweisen der Angreifer. Mareen Dose, Pre-Sales Consultant bei indevis, wird aufzeigen, welche Parallelen es zu Angriffen auf andere Branchen gibt und welche strategischen und technischen Maßnahmen Unternehmen und öffentliche Einrichtungen ergreifen können. Zudem wird sie darlegen, wie ein effektiver Incident Response Plan gestaltet sein sollte.

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Die Werkzeuge von Hackern: kommerzielle Malware-Frameworks

In dieser Webinar-Aufzeichnung demonstrieren Ihnen unsere Experten, wie Angreifer Malware-Frameworks nutzen und was sie mit ihnen alles anstellen können. Es ist entscheidend, dass Sicherheitsverantwortliche sich dieser Bedrohung bewusst sind und geeignete Maßnahmen ergreifen, um ihre Netzwerke zu schützen. Im Anschluss wird Ihnen erläutert, wie Sie solche und ähnliche Angriffe auf Ihre digitale Infrastruktur frühzeitig erkennen und abwehren können.

- Webinar-Aufzeichnung

SOC im Mittelstand – Managed Services auf dem Vormarsch

SOC-Dienste im Mittelstandssegment sind ein hoch spezialisiertes und wachstumsstarkes Feld. Lesen Sie im Gastbeitrag von Frank Heuer, Lead Analyst Cyber Security DACH bei ISG, warum SOC-Services in der Cybersecurity eine so wichtige Rolle spielen und wie sich spezialisierte Anbieter wie indevis mit maßgeschneiderten Lösungen auf dem mittelständischen Markt profilieren.

- Blog

SD-WAN vs. SASE: Die nächste Generation der Netzwerksicherheit

Die Anforderungen an Unternehmensnetzwerke wachsen stetig: Mehr Flexibilität, höhere Sicherheit und optimale Unterstützung für Cloud- und Hybrid-Arbeitsmodelle. Während SD-WAN in den letzten Jahren als Schlüsseltechnologie galt, eröffnet SASE völlig neue Möglichkeiten. Entdecken Sie, wie sich die beiden Ansätze unterscheiden, wie SASE die Stärken von SD-WAN erweitert und warum SASE als der nächste große Schritt in der Netzwerksicherheit gilt.

- Blog

Security Awareness Training “as a Service” – mit KI-basierter Phishing-Simulation

Trotz unbestrittener Notwendigkeit von Security Awareness Trainings tun sich Unternehmen schwer, eine für sie geeignete Schulungsanwendung zu finden. Doch es gibt neue Ansätze für effektives Security Awareness Training mit inkludierter KI. Automatisierte Phishing-Simulationen und maßgeschneiderte Lerninhalte sorgen für erhöhtes Sicherheitsbewusstsein und besseren Schutz vor Cyberangriffen.

- Blog

Phishing 2.0: Wenn Zwei-Faktor-Authentifizierung nicht mehr ausreicht

Die Zwei-Faktor-Authentifizierung (2FA) zählte lange Zeit als nahezu unüberwindbare Barriere gegen Phishing-Angriffe. Doch Cyberkriminelle haben ihre Methoden weiterentwickelt und schaffen es mittlerweile, auch diese zusätzliche Sicherheitsstufe zu umgehen und in Netzwerke und Systeme zu gelangen. In diesem Beitrag erfahren Sie, wie Unternehmen mit modernen Authentifizierungsmethoden ihre Sicherheitsstrategien stärken können, um ihre sensiblen Daten wirksam zu schützen.

- Blog

Automatisierte Sicherheitsvalidierung mit indevis Pentest as a Service

Neuer Managed Service im indevis Portfolio: Automated Security Validation speziell für den Mittelstand! indevis Pentest as a Service bietet automatisierte, skalierbare Cybersicherheitsüberprüfungen und priorisierte Handlungsempfehlungen – zu einem überschaubaren Ressourcenaufwand.

- Blog

Datenblatt: indevis Pentest as a Service

indevis Pentest as a Service (PtaaS) auf Basis der Automated Security Validation (ASV) Plattform von Pentera ermöglicht es Ihnen, Sicherheitslücken in Ihrem Netzwerk zu entdecken und zu beheben, bevor sie von Hackern ausgenutzt werden können. Damit lässt sich die interne und externe Angriffsfläche Ihrer IT-Infrastruktur kontinuierlich auf Sicherheitslücken überprüfen und auf sichere Weise deren Widerstandsfähigkeit gegen neueste Bedrohungen validieren.

- Datenblatt

Cybersicherheit im Mittelstand: Die Trends in der IT-Security 2025

Cyberkriminelle rüsten kontinuierlich weiter mit KI auf und verfeinern ihre Angriffstools und -strategien. Unternehmen müssen sich darauf vorbereiten und proaktiv ihre Cyberresilienz erhöhen. indevis CEO Frank Pütz erläutert die Trends in der Cybersicherheit 2025: KI, OT-Sicherheit, MDR-Services, Incident Response und der Kampf gegen den Fachkräftemangel im Mittelstand.

- Blog

Case Study: Reiseveranstalter Studiosus vertraut auf indevis MDR und Google SecOps

Als Anbieter von hochwertigen Studienreisen muss Studiosus täglich sensible Kundendaten mit Partnern auf der ganzen Welt austauschen. Eine besondere Herausforderung sind dabei die Legacy-Buchungssysteme, die in der ganzen Reisebranche zum Einsatz kommen. Um Cyberbedrohungen schnell zu erkennen, setzt Studiosus auf Google SecOps und indevis MDR (Managed Detection and Response).

- Case Study

Platformization: Die nächste Evolutionsstufe in der Cybersicherheit

Um den steigenden Anforderungen an die Cybersicherheit gerecht werden zu können, lohnt sich ein Blick auf den vielversprechenden Ansatz der Platformization – die Bündelung und Integration verschiedener Sicherheitslösungen in einer einheitlichen Plattform. In diesem Beitrag erfahren Sie, was das genau für Unternehmen bedeutet und welche Vorteile und Herausforderungen dieser Ansatz mit sich bringt.

- Blog

Studiosus Reisen schützt sensible Daten mit indevis MDR

Studiosus Reisen muss täglich sensible Kundendaten mit Partnern auf der ganzen Welt austauschen. Um Cyberbedrohungen schnell zu erkennen und Kundendaten effektiv zu schützen, setzt Studiosus auf Google SecOps und indevis MDR (Managed Detection and Response) und gewährleistet damit höchste Sicherheitsstandards in der Reisebranche.

- Blog

CATO & indevis Webinar-Aufzeichnung: SASE - Hype oder (R)evolution?

In dieser Webinar-Aufzeichnung „SASE – Hype oder (R)evolution? erklären Mareen Dose, Pre-Sales Consultant bei indevis und Johan van den Boogaart, Regional Sales Director bei Cato, wie SASE (Secure Access Service Edge) in einer komplexen IT-Welt nicht nur eine Lösung, sondern ein strategisches Modell bieten kann. Erfahren Sie, warum SASE das Potenzial hat, Sicherheits- und Netzwerkfunktionen zu revolutionieren.

- Webinar-Aufzeichnung

.png)

Neue Partnerschaft: indevis und Hornetsecurity

indevis erweitert mit Hornetsecurity das Portfolio um innovative Cloud-Sicherheitslösungen und einen neuen Security Awareness Service für umfassenden Schutz und Mitarbeiterschulungen.

- News

indevis Spenden statt Geschenke

In diesem Jahr werden wir auf Sachgeschenke für unsere Kunden und Geschäftspartner verzichten. Stattdessen unterstützen wir mit unserer Weihnachtsspende drei gemeinnützige Organisationen, die Menschen in schwierigen Lebenslagen helfen und die Gemeinschaft stärken: die Frauenhilfe München, die Stiftung Deutsche Krebshilfe und die Stiftung Ambulantes Kinderhospiz München.

- Blog

Netzwerksicherheit neu definiert: Die 6 Komponenten von SASE

Entdecken Sie die sechs essenziellen Komponenten von SASE, die Netzwerksicherheit und Performance in einer cloudbasierten Architektur vereinen und optimieren. In diesem Blogbeitrag erfahren Sie, wie SASE durch die Integration von SD-WAN, FWaaS, ZTNA, CASB, SWG und einer zentralen Verwaltung eine ganzheitliche Sicherheitslösung für moderne, verteilte Netzwerke bietet.

- Blog

indevis stellt vor: Jan Seitz, CFO bei indevis

indevis sorgt jeden Tag für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. In unserer Interviewreihe stellen wir die Menschen vor, die hinter indevis stecken und dazu beitragen, die Cyberwelt sicherer zu machen. Jan Seitz spricht über seine Position als CFO und Teil der Geschäftsführung für den Bereich Finance & Organisation und verrät, was er an seiner Arbeit besonders schätzt und welche Erwartungen er für das kommende Jahr hat.

- Blog

„Manuelles“ oder „Automatisiertes“ Pentesting? Am besten als Managed Service!

Pentesting hat sich weiterentwickelt: Automatisiertes Pentesting liefert kontinuierliche und kosteneffiziente Sicherheitsüberprüfungen, ideal auch für Mittelstandsunternehmen. Automated Security Validation bietet mit Empfehlungen für priorisierte Gegenmaßnahmen mehr als reines Pentesting. Gänzlich komfortabel und skalierbar werden die automatisierten Cybersecurity-Tests als Managed Service von indevis.

- Blog

Webinar-Aufzeichnung: Erhöhte IT-Sicherheit mit automatisierten Pentests und Security Validation

Sehen Sie in dieser Webinar-Aufzeichnung, wie Pentera mit Hilfe von Automatisierung kontinuierlich, sicher und ethisch korrekt reale TTPs (tactics, techniques, and procedures) über Ihre gesamte Angriffsfläche nachbildet, um Ihre Sicherheitskontrollen zu validieren. Dies hilft den Security Teams bei der Priorisierung von Ressourcen, damit sie sich auf das konzentrieren können, was tatsächlich gefährdet ist.

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Erfolgreiches Phishing trotz Zwei-Faktor-Authentifizierung - was jetzt noch hilft

In dieser Webinar-Aufzeichnung stellen wir Ihnen die Denkweisen und Techniken von Cyberkriminellen vor und zeigen die Angriffsszenarien der Zukunft auf. Wie können sich Unternehmen vor solchen Angriffen schützen und das Security-Niveau erhöhen? Erfahren Sie, mit welchen Lösungen Sie der Bedrohungslage begegnen und wie Unternehmen Angriffe auf Ihre digitale Infrastruktur frühzeitig erkennen und sich schützen können. Als besonderen Schwerpunkt zeigen wir Ihnen dabei die Arbeit eines Security Operation Centers (SOC) und von welchen Mehrwerten Unternehmen profitieren.

- Webinar-Aufzeichnung

NIS-2, KRITIS, DORA, TIBER und TISAX: Cyber-Resilienz steigern und Compliance Anforderungen erfüllen

NIS-2 steht vor der Tür und will damit wichtige Einrichtungen vor Schäden durch Cyberangriffe schützen und das Funktionieren des europäischen Binnenmarktes verbessern. Doch NIS-2 ist nicht die einzige Compliance-Regelung, die Verwaltung und Wirtschaft zu befolgen hat. Es gibt noch zahlreiche andere Compliance Vorschriften, die durch verbindlich vorgeschriebene Maßnahmen und Regularien das Ziel einer Steigerung der Resilienz gegenüber Cyberbedrohungen verfolgen. Wir erläutern die fünf wichtigsten Direktiven und ihre Anforderungen.

- Blog

Webinar-Aufzeichnung: Vorstellung Sophos MDR

In dieser Webinar-Aufzeichnung stellt sich unser neuer Hersteller-Partner vor, erläutert den Mehrwert von Sophos MDR und welche Synergien mit dem indevis SOC geschaffen werden. Die Sophos IT-Security-Experten Christian Theilen, Senior Channel Account Executive und Fabian Becker, Senior Sales Engineer informieren Sie gemeinsam mit Marius Wieland, Senior Account Manager bei indevis zu folgenden Themen: aktuelle Cyber-Bedrohungen, NIS-2 Anforderungen und Managed Detection and Response als umfassender Lösungsansatz für Cybersecurity, Exkurs - Network Detection and Response und Managed Risk und die Weiterentwicklung von Synchronized Security.

- Webinar-Aufzeichnung

IT-Sicherheit mit MDR und SOC: Moderne Sicherheitslösungen speziell für den Mittelstand

Die Cyberbedrohungslage ist alarmierend – und sie betrifft längst nicht mehr nur große Konzerne. Phishing, Ransomware und andere gezielte Attacken nehmen zu und für den Mittelstand stellt sich meist die Frage: Wie lässt sich ein effektiver Schutz umsetzen, ohne dass Kosten und Komplexität den Rahmen sprengen? Erfahren Sie in unserem neuesten Beitrag, wie Sie mit Managed Detection and Response (MDR) und Managed SOC Ihre IT-Sicherheit optimieren können.

- Blog

Cloud-native SASE: Die Zukunft der Netzwerk- und Sicherheitsarchitektur für Unternehmen

In der sich schnell verändernden digitalen Geschäftswelt ist eine agile und sichere Netzwerkarchitektur entscheidend für den Erfolg. Unternehmen benötigen Lösungen, die sowohl die Anforderungen an Leistung als auch an Sicherheit erfüllen. Warum SASE als ein so revolutionäres Konzept gilt, was es von bisherigen Ansätzen unterscheidet es und wie Unternehmen davon profitieren können, erfahren Sie in diesem Beitrag.

- Blog

Reaktionszeiten im Incident-Fall verkürzen

Bei einem Cyberangriff zählt jede Minute. Es gilt, Reaktionszeiten zu verkürzen und Schäden zu minimieren: Schnell verfügbare Incident Response Teams, vorbereitete Notfallpläne und idealerweise ein Incident Response Retainer sind entscheidend für Unternehmen.

- Blog

Neu im indevis Portfolio: SASE von Cato Networks

Die indevis GmbH gibt die Erweiterung ihres Angebotsportfolios bekannt: Ab sofort bietet das Unternehmen die innovative Secure Access Service Edge (SASE)-Lösung von Cato Networks an. Diese Erweiterung unterstreicht die kontinuierliche Bestrebung von indevis, ihren Kunden die fortschrittlichsten Sicherheitslösungen auf dem Markt zur Verfügung zu stellen.

- News

Höchste Eisenbahn für NIS-2: Diese Maßnahmen sollten Unternehmen jetzt umsetzen

Durch die Neufassung der EU-Direktive NIS werden nicht nur die Mindestanforderungen an die Cybersicherheit, sondern auch die Anzahl der betroffenen Unternehmen deutlich erhöht. Erfahren Sie, welche 5 Maßnahmen Unternehmen jetzt ergreifen sollten, um die Anforderungen der neuen NIS-2-Richtlinie zu erfüllen und ihre Organisation gegen Cyberbedrohungen zu schützen.

- Blog

Schwachstellen aufdecken: Warum Penetration Testing, Red Team Assessment und Automated Security Validation heute unverzichtbar sind

In einer Welt, in der die Komplexität und Häufigkeit von Cyberangriffen stetig zunehmen, ist es für Unternehmen unerlässlich, ihre IT-Sicherheitsstrategien regelmäßig zu evaluieren und anzupassen. Security Assessments wie Penetration Testing, Red Team Assessment und Automated Security Validation (ASV) spielen dabei eine zentrale Rolle. Was genau bei diesen Verfahren passiert und wie Unternehmen von ihnen profitieren können, erfahren Sie in diesem Blogbeitrag.

- Blog

Wenn Hacker mit KI angreifen – wie können sich Firmen schützen?

Fast alle Unternehmen erweitern und optimieren ihre Geschäftsmodelle und -prozesse mit generativer KI. Erfahren Sie, welche neuen Angriffsvektoren sich dadurch eröffnen und wie Hacker KI nutzen, um Unternehmen anzugreifen. Wir geben Einblicke in die Bedrohungslage, welche Schutzmaßnahmen Firmen ergreifen können und geben praxisnahe Tipps zur Cybersicherheit.

- Blog

25 Jahre Cybersicherheit: indevis insights Hausmesse und Jubiläumsfeier

25 Jahre Cybersicherheit: indevis insights Hausmesse und Jubiläumsfeier - Ein Rückblick auf die Feierlichkeiten und Vorträge zum Thema Cybersicherheit von führenden Experten der Branche.

- Blog

NIS-2: Die neue Geschäftsführerhaftung und ihre Tücken

Die NIS-2-Direktive bringt nicht nur strengere Sicherheitsanforderungen mit sich, sondern legt auch die Verantwortung direkt in die Hände der Geschäftsführung und nimmt diese bei Nichteinhaltung der Vorgaben persönlich ins Visier. In diesem Beitrag erfahren Sie, was das konkret bedeutet und wie sich das auf den Versicherungsschutz auswirken kann.

- Blog

ISG Provider Lens™ Cybersecurity Report 2024: indevis baut SOC- und MDR-Sparte erfolgreich aus

Der ISG Provider Lens™ Cybersecurity Report 2024 zeigt, wie indevis erfolgreich seine SOC- und MDR-Sparte ausbaut, um ganzheitliche Lösungen für die steigende Bedrohungslage anzubieten.

- News

indevis stärkt Partnerschaft mit Google Cloud: Erweiterung des Portfolios durch Mandiant-Services

indevis baut die strategische Allianz mit Google Cloud weiter aus. Durch die Integration des Portfolios von Mandiant, einem renommierten Anbieter im Bereich Cybersicherheit und seit einiger Zeit Teil der Google-Familie, bietet indevis ab sofort eine Vielzahl neuer Services an.

- News

Partnerschaft mit Pentera: Automatisierte Pentesting-Lösung für erhöhte Cybersicherheit

Die indevis GmbH stärkt als Managed Security Services Provider ihr Leistungsangebot durch eine strategische Partnerschaft mit Pentera. In einer Zeit, in der punktuelle Schwachstellenscans längst nicht mehr ausreichen, setzt indevis mit Pentera auf eine Lösung, die regelmäßige und automatisierte Pentests ermöglicht.

- News

Ein neues Kapitel: Gründer Wolfgang Kurz verabschiedet sich

Ein Abschied nach 25 Jahren: Wolfgang Kurz verlässt indevis nach einer erfolgreichen Reise voller Herausforderungen und Erfolge. Der Gründer von indevis gibt in diesem Beitrag einen Rückblick auf die Entwicklung der indevis und verabschiedet sich mit persönlichen Worten bei seinen Wegbegleitern.

- Blog

Security Know-how nach Maß: ISB as a Service

In diesem Datenblatt erfahren Sie, wie ein externer Informationssicherheitsbeauftragter (ISB) als Service die IT-Sicherheit Ihres Unternehmens verbessert. Mit ISB as a Service profitieren Sie von maßgeschneidertem Know-how und entlasten Ihre internen Ressourcen.

- Datenblatt

Rund um die Uhr Sicherheit: Einblick in den Alltag eines Security Operations Center

In der heutigen digitalen Welt, in der Cyberangriffe immer raffinierter und häufiger werden, spielt das Security Operations Center (SOC) eine zentrale Rolle beim Schutz von Unternehmensdaten und -systemen. Doch was genau passiert eigentlich in einem SOC? In diesem Artikel erfahren Sie, welche täglichen Aufgaben die Experten in einem SOC bewältigen, um die Sicherheit und Integrität von IT-Infrastrukturen zu gewährleisten.

- Blog

indevis stellt vor: Roman Golling, Auszubildender Fachinformatik für Systemintegration

indevis sorgt jeden Tag für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. In unserer Interviewreihe stellen wir die Menschen vor, die hinter indevis stecken und dazu beitragen, die Cyberwelt sicherer zu machen. Roman Golling ist Auszubildender im Bereich Fachinformatik für Systemintegration und erzählt, warum er sich für eine Ausbildung bei indevis entschieden hat, welche spannenden Aufgaben er als Fachinformatik-Azubi übernimmt und was er besonders an seiner Arbeit schätzt.

- Blog

Supply Chain im Fokus: Auswirkungen von NIS-2 auf Lieferketten und Cybersicherheit

Die Einführung der NIS-2-Richtlinie durch die Europäische Union markiert einen wichtigen Schritt zur Verbesserung der Cybersicherheit. In diesem Beitrag erfahren Sie, wie die NIS-2-Richtlinie die Lieferketten beeinflusst und welche Maßnahmen Unternehmen und ihre Dienstleister und Zulieferer ergreifen sollten, um sich darauf vorzubereiten.

- Blog

indevis erweitert Portfolio mit dem Sophos Managed Detection and Response-Service

Als MDR-Spezialist erweitert indevis sein Portfolio mit dem Sophos Managed Detection and Response-Service, um Kunden eine breitere Auswahl an Sicherheitslösungen anbieten und noch gezielter auf die individuellen Bedürfnisse der Unternehmen eingehen zu können. Durch die Kombination aus innovativer Technologie und Fachwissen ermöglicht Sophos MDR Unternehmen einen proaktiven Schutz vor Cyberangriffen sowie eine schnelle Reaktion auf Sicherheitsvorfälle.

- News

3 Tipps für die Absicherung von Microsoft-Umgebungen

Microsoft-Lösungen sind in den meisten deutschen Unternehmen allgegenwärtig. Angesichts der komplexen Microsoft Produkt- und Lizenz-Ökonomie ist deren Absicherung eine anspruchsvolle Herausforderung. Erfahren Sie mit 3 Tipps, wie Sie Microsoft-Security richtig implementieren und das Schutzlevel von Microsoft-Umgebungen deutlich erhöhen.

- Blog

Webinar-Aufzeichnung KI-Sicherheit - ungeahnte neue Angriffswege

Unser langjähriger Partner NSIDE ATTACK LOGIC beleuchtet in dieser Webinar-Aufzeichnung "KI-Sicherheit - ungeahnte neue Angriffswege" den Blick der Angreifer auf KI. Erfahren Sie die häufigsten Fehler und Schwachstellen in KI-Systemen, wie einfach es ist, unbeabsichtigt etwas falsch oder unsicher zu machen und wie Angreifer diese Sicherheitslücken ausnutzen. Lernen Sie die neuesten Hacking-Szenarien gegen KI-Systeme kennen und mit welchen Schutzvorkehrungen Sie sich am besten dagegen verteidigen können.

- Webinar-Aufzeichnung

Wie Google Chronicle die Cybersicherheitslandschaft verändert

Angesichts des Trends zur Cloud-Nutzung durch Unternehmen agieren nun alle großen Hyperscaler im Sicherheitsbereich. Google positioniert sich durch die Akquisition führender Threat Intelligence als Wegweiser in der Bedrohungserkennung und -bekämpfung. Welche einzigartigen Eigenschaften und Vorteile Google Chronicle bietet und was wir in Zukunft von Google bei der Sicherheitsüberwachung erwarten können, erfahren Sie in diesem Blogbeitrag.

- Blog

Microsoft Security im Fokus: Ein umfassendes Sicherheitskonzept?

Während früher für die Sicherheit von Microsoft-Umgebungen Drittanbieter-Security-Produkte notwendig waren, bietet Microsoft heute umfassende Sicherheitsfunktionen für die eigenen Produkte an. Diese effektiv zu konfigurieren, ist jedoch für IT-Abteilungen eine Herausforderung. Erfahren Sie, welche Möglichkeiten Microsoft Security Unternehmen bietet und wie externe Experten wie indevis dabei unterstützen können.

- Blog

Datenblatt: NIS-2 Consulting

Die NIS-2 Gesetzesinitiative der EU soll die Widerstandsfähigkeit gegenüber Cyberangriffen im öffentlichen und privaten Sektor verstärken und die Reaktionsfähigkeit auf Sicherheitsvorfälle verbessern. Mit der indevis NIS-2 Beratung analysieren wir Ihre individuellen Sicherheitsanforderungen, checken Ihre bestehenden Umgebungen und implementieren bei Bedarf effektive Schutzmechanismen zur Erfüllung der gesetzlichen Mindestanforderungen an Cybersicherheit.

- Datenblatt

Quo vadis indevis? Get to know: Frank Pütz, neuer CEO bei indevis

indevis hat mit Frank Pütz einen neuen Geschäftsführer berufen, der über 35 Jahre Erfahrung in der IT-Branche verfügt, davon mehr als ein Jahrzehnt spezialisiert auf IT-Sicherheit. Dank seiner umfangreichen Expertise bringt er eine klare Vision für die Zukunft von indevis mit: Innovation und Partnerschaft im Bereich Cybersicherheit rücken in den Fokus.

- Blog

Microsoft Office Security: Wie Sie Microsoft 365 sicher nutzen

Die weitreichende Verbreitung von Microsoft Office und die Fülle an schwer überschaubaren Konfigurationsmöglichkeiten macht es zu einem attraktiven Ziel für Cyberkriminelle. Unternehmen sollten daher zum Schutz von Microsoft 365 diverse Sicherheitsmaßnahmen ergreifen. Erfahren Sie, wie indevis mit dem neuen Leistungspaket Microsoft Office Security Consulting dabei unterstützt, Microsoft 365 sicher zu nutzen und eine robuste Sicherheitsinfrastruktur aufzubauen.

- Blog

NIS-2-Fahrplan: Wie Unternehmen die Richtlinie erfüllen und mehr Cybersicherheit erzielen

Für die deutsche Wirtschaft bedeutet NIS-2 zwar eine neue Ära der Cybersicherheit, viele Unternehmen sind aber mit den anstehenden Herausforderungen der neuen Richtlinie überfordert. Erfahren Sie in diesem Blogbeitrag, wie Organisationen die NIS-2-Direktive erfüllen und ihre Cybersicherheit stärken können. Außerdem erläutert der Beitrag wichtige Schritte und Vorteile für die Zukunftssicherheit Ihres Unternehmens.

- Blog

3 Tipps für einen sicheren Umgang mit SaaS-Angeboten

Cloud-basierte SaaS-Angebote werden häufig schnell und einfach integriert, ohne die interne IT-Abteilung zu involvieren und die damit zusammenhängenden Cyberrisiken zu bedenken. Erfahren Sie, wie Sie Ihre SaaS-Nutzung sicher gestalten können, um Cyberrisiken zu minimieren und welche essenziellen Sicherheitskonzepte Sie für eine erfolgreiche SaaS-Strategie berücksichtigen müssen.

- Blog

Webinar-Aufzeichnung Zero Trust Network Access: Traue nichts und niemandem

In dieser Webinar-Aufzeichnung stellen Ihnen unsere IT-Sicherheitsexpertin Mareen Dose, Pre-Sales Consultant bei indevis, und Florian Specht, Channel Account Manager bei Fortinet, die Lösung Fortinet Universal ZTNA vor. Sie erfahren, wie Sie einen einfachen, automatischen und sicheren Fernzugriff erreichen und wie Sie mit der Lösung einen besseren Überblick erhalten, was sich in ihrem Netzwerk befindet. Erfahren Sie mehr über die Fortinet Security Fabric Welt und wie diese funktioniert.

- Webinar-Aufzeichnung

indevis stellt vor: Eleonora Toth, Produktmanagerin

indevis sorgt jeden Tag für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. In unserer Interviewreihe stellen wir die Menschen vor, die hinter indevis stecken und dazu beitragen, die Cyberwelt sicherer zu machen. Eleonora Toth ist Produktmanagerin und erzählt, wie sie zur indevis gekommen ist, wie ihr Aufgabenbereich aussieht und was sie bei ihrer Arbeit motiviert.

- Blog

Sicherheit und Effizienz für Standortvernetzung und Cloud-Nutzung mit Secure SD-WAN

Die heutige Unternehmenslandschaft zeichnet sich durch die verstärkte Nutzung von Multi-Cloud-Strategien aus. Erfahren Sie, wie Secure SD-WAN die Sicherheit und Effizienz für Standortvernetzung und Cloud-Nutzung optimiert. Eine integrierte Sicherheitslösung ist entscheidend für den erfolgreichen Einsatz von SD-WAN.

- Blog

Wechsel in der Geschäftsführung: Frank Pütz übernimmt CEO-Position von Wolfgang Kurz

Gründer und Geschäftsführer Wolfgang Kurz tritt nach 25 erfolgreichen Jahren von seiner Position als CEO der indevis GmbH zurück und übergibt an Frank Pütz, einen erfahrenen Experten aus dem Bereich Vertrieb und IT Security, der ab März 2024 die Rolle des CEO übernimmt.

- News

Webinar-Aufzeichnung: So erfüllen Unternehmen die NIS-2-Richtlinie und erzielen mehr Cybersicherheit

In dieser Webinar-Aufzeichnung geben Ihnen unsere Experten einen Überblick über die genauen Anforderungen der NIS-2-Richtlinie. Sie zeigen auf, welche Sektoren konkret betroffen sein werden und wie Unternehmen ihre internen Prozesse anpassen können. Über allem schwebt die entscheidende Frage: Wie sichere ich mein Unternehmen vor Cyberangriffen ab?

- Webinar-Aufzeichnung

Nahtlose Sicherheit: Die Einbindung von Microsoft-Applikationen in den indevis MDR Service

Die Integration von Microsoft-Applikationen in den indevis Managed Detection and Response Service bietet Unternehmen eine umfassende Lösung zur proaktiven Bedrohungserkennung und -abwehr. Mit Google Chronicle als zentralem Sicherheitstool können nun auch die Log-Informationen von Microsoft-Anwendungen mit den SIEM und SOAR Security-Tools innerhalb des indevis SOC überwacht und analysiert werden.

- Blog

Zeitenwende in der IT-Security: Angriffe auf SaaS Applikationen

Die zunehmende Verlagerung von Unternehmensanwendungen in die Cloud und der verstärkte Einsatz von SaaS-Applikationen wie Salesforce oder Microsoft 365 ermöglicht es Unternehmen, neue Anwendungen schnell und vor allem einfach ohne IT-Fachkenntnisse einzuführen. Das bringt neue Sicherheitsrisiken mit sich. Erfahren Sie, wie Unternehmen ihre Daten und Systeme angemessen schützen können.

- Blog

Kostenloser Security Lifecycle Review (SLR): Wissen Sie, was sich wirklich in Ihrem Netzwerk befindet?

Der Security Lifecycle Review (SLR) ist ein optimales Tool, um die Vorgänge in Ihrem Netzwerk sichtbar zu machen. Er zeigt Ihnen, wo in Ihrem Netzwerk die potenziellen Risiken für Ihre Sicherheit sitzen und was Sie tun können, um diese zu minimieren.

- Service

indevis und NSIDE Webinar-Aufzeichnung Live-Hacking Open Source Intelligence

In dieser Webinar-Aufzeichnung von indevis und unserem Partner NSIDE Attack Logic zum Thema Open Source Intelligence, erfahren Sie, wie ein Hacker über ein initiales Datenleak ins Netzwerk kommt und mit welchen Schutzvorkehrungen Sie am besten gegen solche Angriffe gewappnet sind.

- Webinar-Aufzeichnung

Whitepaper: RSA Top Trends in Identity for 2024

Die US-Präsidentschaftswahl, generative KI, Ransomware-Angriffe und Taktiken, die die Multi-Faktor-Authentifizierung (MFA) umgehen, werden Cyberbedrohungen im Jahr 2024 auf ein Allzeithoch treiben. Dies sind die zentralen Prognosen im E-Book „RSA Top Trends in Identity for 2024“, das einige der besorgniserregendsten Cyberangriffe, neue Trends und Technologien beschreibt, die das kommende Jahr prägen werden.

- Whitepaper

Eine neue Dimension von Cyberangriffen: Deutschland im Fadenkreuz politisch motivierter Hacker

Deutschland steht im Fadenkreuz politisch motivierter Hackerangriffe. Drehte sich früher meistens alles um Erpressung, geht es heute auch um Zerstörung. Die zunehmende digitale Bedrohung erfordert eine Stärkung der Cyber-Resilienz von Unternehmen und die Umsetzung neuer Schutzmaßnahmen gemäß der NIS2-Richtlinie.

- Blog

Neue indevis Website mit modernem Design und drei Bereichen Protection – Detection – Response

indevis startet das Jahr mit einem neuen Internetauftritt. Mit dem Relaunch der Website stellt sich der Managed Security Service Provider neu auf mit einem innovativen Design und einem klar strukturierten Aufbau der Seite. Zielsetzung des Website-Projektes ist es, unseren Kunden, Interessenten und Talenten mehr Vorteile in der Anwendung und eine bessere Übersicht zu bieten.

- News

indevis stellt vor: Interview mit Petra Reitberger, Order Managerin

Petra Reitberger ist seit Februar 2009 Teil des indevis Teams. Gestartet hat sie im Renewal Management und wechselte dann vor einigen Jahren ins Order Management. In diesem Interview erzählt sie, was sie bei indevis überzeugt hat, was wichtig für den Erfolg ihrer Arbeit ist und was sie motiviert.

- Blog

Datenblatt: indevis Cyber Defense Services

Datenblatt indevis Cyber Defense Services: Logmanagement, Security Monitoring & Managed XDR

- Datenblatt

IT Security Trends 2024: Politische Motivation, KI und SASE im Fokus

Politisch motivierte Hackerangriffe, der Einfluss künstlicher Intelligenz auf die Cyberkriminalität, die Bedeutung von SASE für den Mittelstand — welche Schlüsseltrends zeichnen sich für das Jahr 2024 ab? indevis-Geschäftsführer Wolfgang Kurz gibt Einblicke in aktuelle Entwicklungen der IT-Sicherheit und Empfehlungen, wie Unternehmen proaktiv auf die sich wandelnde Bedrohungslandschaft reagieren können.

- Blog

Video: indevis Network Management

Cloudio erklärt indevis Network Management – powered by ExtremeCloud. Jetzt das Video auf Youtube ansehen.

- Video

indevis Weihnachtsspende: Stiftung Ambulantes Kinderhospiz München

Mit unserer Weihnachtsspende möchten wir in diesem Jahr eine Organisation unterstützen, die Familien in schwierigen Situation betreut und ihnen Halt gibt: Die Stiftung Ambulantes Kinderhospiz München. Dank eines professionellen Teams aus spezialisierten Fachkräften erhalten unheilbar und schwerstkranke Kinder die Hilfe und Pflege, die sie benötigen.

- Blog

SASE: Ein Leitfaden zur erfolgreichen Implementierung

Secure Access Service Edge (SASE) hat sich als eine vielversprechende Lösung erwiesen, um die wachsenden Anforderungen an die Sicherheit und die Geschäftskontinuität in der heutigen vernetzten Geschäftswelt zu erfüllen. Was es vor der Implementierung eines SASE-Architekturkonzepts zu beachten gilt und wie Sie sich optimal darauf vorbereiten können, erfahren Sie in unserem Leitfaden.

- Blog

Erfolgreicher Event-Auftakt: indevis insights – The Next Level of Cyber Security

Am 8. November 2023 haben wir zu unserem Event "indevis insights – The Next Level of Cyber Security" in eine besondere Location eingeladen: Unser neues Büro im South Horizon München.

- Blog

Webinar-Aufzeichnung: Prisma SASE Eine Lösung für umfassende Sicherheit im Netzwerk & in der Cloud

In dieser Webinar-Aufzeichnung stellen wir Ihnen die Lösung PRISMA SASE von Palo Alto Networks vor: Erfahren Sie, wie Sie Ihr Unternehmen mit SASE voranbringen und welche Vorteile diese innovative Lösung bietet.

- Webinar-Aufzeichnung

Warum Unternehmen auf Security Monitoring setzen sollten

Angesichts der steigenden Professionalität von Cyberkriminellen und der anhaltenden Bedrohung durch Ransomware ist eine proaktive Herangehensweise von Unternehmen notwendig, um die Sicherheit und Integrität der IT-Infrastruktur zu gewährleisten. In diesem Beitrag erfahren Sie, warum Security Monitoring bei Ihrer Sicherheitsstrategie nicht fehlen darf und worauf Sie dabei achten müssen.

- Blog

NIS2: Die wichtigsten Fragen & Antworten zu den neuen Cybersicherheitsanforderungen

Die Aktualisierung der Richtlinie zur Netz- und Informationssicherheit (NIS) durch die NIS2-Direktive erhöht die Mindestanforderungen an die Cybersicherheit kritischer Infrastrukturen erheblich. Doch was bedeutet das für Ihr Unternehmen? In diesem Blogbeitrag erfahren Sie, welche Unternehmen betroffen sind, welche Neuerungen es durch NIS2-Richtlinie gibt und wie Sie sich am besten darauf vorbereiten können.

- Blog

Palo Alto Security Analyse: Halten Sie Ihre Investition in die Next-Generation Firewall in Topform!

Der indevis Security Analyse Service bietet eine proaktive Prüfung der Palo Alto Networks-Lösung und ihrer Betriebsbedingungen. Ein indevis Consultant analysiert hierzu das Design und die Konfiguration auf mögliche Sicherheitsrisiken und gibt Empfehlungen für Veränderungen, um sicherzustellen, dass Ihr System vollständig optimiert und gemäß den Netzwerk-Sicherheitszielen Ihres Unternehmens ausgerichtet ist.

- Service

Cloud Legacy-Podcast: Eine unschlagbare Allianz – SIEM, SOC und SOAR im Kampf gegen Cyberangriffe

Thema Managed Security Operations Center & SIEM-Lösungen: der indevis Head of SOC & Service Support Johannes Potschies im Gespräch bei „ Cloud Legacy – Der Cloud Computing Podcast“.

- Blog

Erfolgreiche Messe: indevis auf der it-sa 2023

it-sa 2023 – die Fachmesse für IT Security zählte rund 19.450 Fachbesucher in diesem Jahr und auch wir waren wieder als Aussteller in Nürnberg dabei.

- News

Erfolgsfaktor Fortinet Secure SD-WAN: iwis optimiert Standortvernetzung

Die iwis SE & Co. KG, ein renommierter Hersteller von Präzisionsketten und Antriebstechnik, hat gemeinsam mit indevis erfolgreich ihre weltweit verteilten Niederlassungen sicher und performant angebunden. Die Transformation durch den Umstieg auf Fortinet Secure SD-WAN führte zu einer verbesserten Benutzererfahrung, erhöhter Sicherheit und erheblichen Kosteneinsparungen.

- Blog

Case Study: indevis bindet Zweigstellen von iwis mit Fortinet Secure SD-WAN an

Die iwis SE & Co. KG hat es sich zum Ziel gemacht, alle 50 verteilten Standorte performant und sicher an zubinden. Weil die bestehende WAN-Infrastruktur an ihre Grenzen stieß, wollte das Unternehmen auf SD-WAN umsteigen. Erfahren Sie in unserer Case Study, warum dank indevis die Einführung problemlos gelang. Mit Fortinet Secure SD-WAN hat iwis die Nutzererfahrung verbessert, die Flexibilität und Sicherheit erhöht und gleichzeitig Kosten reduziert.

- Case Study

indevis & Google Cloud Event: Beyond Protection – The Google Way

Am 21. September 2023 fand unser Event mit Google Cloud zu den Themen indevis MDR und Google Chronicle statt: Beyond Protection – The Google Way. Im Google Büro im Art Deco Palais in München haben unsere Besucherinnen und Besucher einiges über aktuelle Innovationen und Herausforderungen erfahren.

- News

Sicherheitsmaßnahme Logmanagement – wie Sie den Nutzen Ihrer Logdaten maximieren können

Datensicherheit ist zu einer Kernpriorität für Unternehmen geworden. Doch viele Organisationen konzentrieren sich auf robuste Firewalls und starke Passwörter und übersehen das Potenzial, das in den Logdaten verborgen liegt. Logmanagement spielt eine wesentliche Rolle bei der Einhaltung von Compliance Richtlinien und auch bei der Bekämpfung von Cyberbedrohungen.

- Blog

Mit SASE Kosten sparen? Warum sich eine Analyse für jedes Unternehmen lohnt

Verschiedene Standorte, immer mehr Mitarbeiter im Home-Office, große Datenmengen, Remote-Dienstleistungen und all das bei steigender Cyberkriminalität – Unternehmen stehen aktuell mehr denn je vor der Herausforderung, die Sicherheit ihrer Netzwerkinfrastruktur zu gewährleisten, ohne ihr Budget zu sprengen. Hier kommt Secure Access Service Edge (SASE) ins Spiel.

- Blog

Konvergenz von IT & OT: Eine gemeinsame Sprache für mehr Sicherheit bei der vernetzten Produktion

In der digitalisierten Welt verschmelzen zunehmend die Betriebsabteilungen (Operational Technology - OT) und die Informationstechnologie (IT) in Industrieunternehmen. In diesem Artikel werfen wir einen Blick auf die Notwendigkeit einer gemeinsamen Sprache zwischen OT und IT sowie auf grundlegende Maßnahmen zur Gewährleistung der IT-Sicherheit.

- Blog

Fortinet Security Analyse: Halten Sie Ihre Investition in die Fortinet-Firewall in Topform!

Der indevis Security Analyse Service bietet eine proaktive Prüfung der Fortinet-Lösung und ihrer Betriebsbedingungen. Ein indevis Consultant analysiert hierzu das Design und die Konfiguration auf mögliche Sicherheitsrisiken und gibt Empfehlungen für Veränderungen, um sicherzustellen, dass Ihr System vollständig optimiert und gemäß den Netzwerk-Sicherheitszielen Ihres Unternehmens ausgerichtet ist.

- Service

Finding a Job in Germany vs. USA – unser HR-Specialist Tom Pusch zu Gast im Podcast „Understanding Train Station“

Trotz schnell verfügbarer Informationen dank Internet und vereinfachter Mobilität müssen beim Jobwechsel zwischen den beiden Ländern doch so einige Dinge beachtet werden. Tom erzählt in der Podcast-Folge "Finding a Job in Germany vs. USA", welche Anforderungen in Deutschland gelten und was mittlerweile old school ist.

- Blog

Cloud Legacy-Podcast: Datenzugriff durch Geheimdienste?

„Beginnen Sie dort, wo der größte Schwachpunkt liegt.“ Als Gast der Podcast-Serie „Cloud Legacy“ spricht unser Geschäftsführer Wolfgang Kurz über Themen rund um Security & Cloud, die Unternehmen aktuell bewegen. Ist Security aus der Cloud für KMUs oder mittelständische Unternehmen geeigneter als klassische Lösungen? Und wie beginnt man am besten damit?

- Blog

5 Tipps für die Auswahl und Einführung von Managed Detection and Response

Neben einer starken Abwehr gehört zu einem ganzheitlichen Security-Konzept unbedingt eine leistungsfähige Bedrohungserkennung und -bewältigung. Kleine und mittelständische Unternehmen können sich mit Managed Detection & Response (MDR) genauso gut schützen wie große Konzerne. Damit die Einführung gelingt, sollte man bei der Wahl des Dienstleisters einige Tipps beachten.

- Blog

Wer denkt an die Security von KI-Systemen?

Künstliche Intelligenz zählt zu den wichtigsten technologischen Entwicklungen unserer Zeit. Experten sind der Meinung, dass wir die großen Probleme der Menschheit nur mit Hilfe von KI adressieren können. Doch bei allen Vorteilen bringt die neue Technologie auch Security-Herausforderungen, an die bisher kaum jemand denkt. Denn Cyberkriminelle sind schon dabei, KI-Anwendungen unter die Lupe zu nehmen.

- Blog

Jede Reise beginnt mit dem ersten Schritt: indevis ist umgezogen!

Am 14. Juli startete der Umzug der indevis ins neue Office. Abgesehen von den üblichen Umzugs-Anstrengungen wurden alle Schwierigkeiten erfolgreich gemeistert. Nun arbeiten sämtliche Mitarbeiter wieder zusammen auf einer Ebene – in stylischen Büroräumen mit kommunikationsfördernden Teamarealen und Meeting-Zonen.

- Blog

indevis ist umgezogen

Am 15. Juli ist indevis in ein neues, modernes Büro umgezogen! Nach fast 10 Jahren in unserer Münchner Zentrale, fiel die Entscheidung, aus dem Gebäude in der Irschenhauser Straße auszuziehen.

- News

indevis sponsort die Damen und Herren Triathlon-Teams des TV Planegg-Krailing

Gesundheit ist das A und O für einen gesunden Körper und Geist. Daher fördert indevis sportliche Aktivitäten seiner Mitarbeiter und tritt seit diesem Jahr auch als Sponsor im Sport auf.

- Blog

Kino-Event mit indevis und Google Chronicle

Am 29. Juni fand unser Google Kino-Event Indiana Jones und das Rad des Schicksals statt. Zur Premiere des neuen Blockbusters kamen zahlreiche Kunden und ließen sich über die Security Operations Suite Google Chronicle und den indevis Managed Detection and Response Service informieren.

- News

Managed Detection and Response: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

"Protection" alleine ist heute nicht mehr ausreichend. Viele Unternehmen stehen vor der Frage, ob sie eine zeitgemäße Detection and Response-Schutzlösung im Rahmen eines Security Operations Center (SOC) selbst aufbauen oder lieber als Managed Service beziehen sollen. Im Folgenden möchten wir über einige Mythen bezüglich Managed Detection and Response (MDR) aufklären.

- Blog

Webinar-Aufzeichnung: Die Macht der Identitäten - so gelingt Identity and Access Management

In einer immer stärker digitalisierten Welt ist es von entscheidender Bedeutung, sich mit der Verwaltung von Identitäten und dem Zugriffsmanagement auseinanderzusetzen und die Grundlagen zu verstehen. Diese Webinar-Aufzeichnung gibt einen grundlegenden Einblick, wie ein effektives Identity und Access Management Unternehmen schützen, verbessern und erfolgreich machen kann.

- Webinar-Aufzeichnung

MFA-Müdigkeit bekämpfen und Push Bombing-Angriffe verhindern

Die Multi-Faktor-Authentifizierung (MFA) ist ein entscheidender Schritt zur Verbesserung der IT-Sicherheit. Anstatt nur Benutzernamen und Passwort für den Zugriff auf eine Ressource zu verlangen, fügt MFA einen weiteren „Faktor“ zur Identifikation des Anwenders hinzu. Diese Schutzmaßnahme versuchen Hacker mit der neuen Angriffsmethode „Password Fatigue“ auszuhebeln.

- Blog

Was Unternehmen zur neuen EU-Direktive NIS2 wissen müssen

Ab Oktober 2024 muss die überarbeitete EU-Richtlinie zur Netz- und Informationssicherheit 2 (NIS2) in nationales Recht umgesetzt sein. NIS2 hat eine Erhöhung und Harmonisierung des Cybersicherheitsniveau von KRITIS-Unternehmen in Europa zum Ziel. Betroffene Firmen und Organisationen sollten sich jetzt über die neuen Mindestanforderungen informieren, sich mit der hauseigenen IT-Sicherheitsstrategie auseinandersetzen und – wo nötig – nachjustieren.

- Blog

Ohne IAM (Identity and Access Management) geht es nicht mehr

Hybride Arbeitsmodelle und hybride IT-Landschaften, auf die Mitarbeiter mit verschiedenen Endgeräten und von verschiedenen Standorten aus zugreifen, sind heute die Norm. Die gestiegene Anzahl an Zugriffsmöglichkeiten muss kontinuierlich abgesichert werden. Eine durchdachte Identity and Access Management-Strategie (IAM) ist daher unverzichtbar.

- Blog

Podcast: Blaupause für den Berufseinstieg als IT-Security Specialist SOC

Unser indevis-Mitarbeiter Marinus Czech war zu Gast in der Podcast-Serie "Spaziergang mit Sicherheit", einem renommierten Podcast für Informationssicherheit. Darin stellt er den Beruf eines IT-Security Specialist SOC (Security Operations Center) vor und erzählt, wie er mit seinem etwas atypischen Werdegang zu indevis gekommen ist.

- Blog

8 Fragen und Antworten zum Thema Secure SD-WAN

Sie spielen mit dem Gedanken, SD-WAN bei sich im Unternehmen einzuführen, haben aber noch Fragen? Im Folgenden liefert Mareen Dose, Pre-Sales Consultant bei der indevis, Antworten auf acht Fragen, die ihr in ihrer täglichen Projektarbeit mit Kunden und Interessen regelmäßig begegnen.

- Blog

Cloud-Evolution erfordert neues Sicherheitskonzept: SASE

Der Einsatz von Cloud-Anwendungen ist nicht länger das Kennzeichen von digitalen Vorreitern und Marktführern, sondern schlicht die logische Weiterentwicklung digitaler Technologien. Auch das Security-Konzept muss hier Schritt halten können, denn die Hacker schlafen nicht. SASE bietet als Cloud-native Sicherheitsarchitektur dabei entscheidende Vorteile.

- Blog

Webinar-Aufzeichnung: Im Fokus: SASE - die Zukunft von Remote Access

SASE, Secure Access Service Edge, bietet Unternehmen einen neuen Ansatz: Mit SASE können sie den Zugriff auf Anwendungen von Benutzern und Geräten standortunabhängig absichern. Das neue Sicherheitskonzept kombiniert moderne Netzwerkarchitektur, Sicherheit und Netzwerkfunktionen in einer einzigen Cloud-basierten Plattform. In dieser Webinar-Aufzeichnung erläutern indevis IT-Sicherheitsexperten, wie SASE Remote Access-Funktionen ermöglicht und wie sie sich von herkömmlichen VPN-Technologien unterscheiden. Die Referenten gehen auf die Vorteile von SASE in Bezug auf Skalierbarkeit, Sicherheit und Benutzerfreundlichkeit ein.

- Webinar-Aufzeichnung

Benutzer-Authentifizierung für die alte und neue Welt

Die meisten Unternehmen setzen heute in irgendeiner Form Cloud Services ein und lagern zunehmend Workloads aus. Eine Multifaktor-Authentifizierung muss mit dieser Entwicklung Schritt halten und in der Lage sein, Zugriffe von verschiedensten Endgeräten an beliebigen Orten sowohl auf Cloud Services als auch auf das interne Netzwerk abzusichern.

- Blog

Interview mit Wolfram Dorfner, Head of Marketing bei indevis

indevis sorgt jeden Tag für „Sicherheit in einer vernetzten Welt“ für ihre Kunden. Dahinter verbergen sich Menschen und Persönlichkeiten, die wir euch in unserer Interviewreihe näher vorstellen möchten. Dieses Gespräch führten wir mit Wolfram Dorfner, Head of Marketing und schon seit fast 10 Jahren bei der indevis.

- Blog

Webinar-Aufzeichnung: Blick unter die Motorhaube: Google Chronicle als Motor für indevis MDR

In dieser Webinar-Aufzeichnung nehmen Sie unsere Referenten mit zu einem Deep Dive und zeigen auf, wie Google Chronicle als Motor für den indevis MDR-Service funktioniert.

- Webinar-Aufzeichnung

Datenblatt: indevis Managed Detection and Response

Datenblatt indevis Managed Detection and Response: SIEM, SOAR und SOC – die Evolution von Protection zu Detection heißt MDR

- Datenblatt

Google Chronicle – der SOC-Katalysator auch für indevis MDR

Google Chronicle ermöglicht es, mit wenig Aufwand eine Vielzahl an Logdaten aus dem Netzwerk und der Cloud einzusammeln, ganz gleich von welchem Hersteller das Quellsystem oder die Cloudlösung im Einzelfall stammt. Nun ist die Lösung in den indevis Managed Detection and Response Service fertig integriert und fungiert als unser SOC-Katalysator.

- Blog

Webinar-Aufzeichnung: Secure SD-WAN Sicherheit, SD-WAN, Ethernet und Wireless, konsolidiert in einer Plattform

In dieser Aufzeichnung gehen unsere Experten näher auf die SD-WAN-Technologie von Fortinet und die Möglichkeiten der Konsolidierung von Geräten am Branch-Edge ein.

- Webinar-Aufzeichnung

Google Chronicle: Hersteller-agnostischer Katalysator für SOC-/Security Projekte

Mit Google Chronicle vermarktet der Onlineriese seit einiger Zeit die eigenentwickelte cloud-native SIEM und Security Operations Suite, mit der er sich selbst vor Cyberangriffen verteidigt. Das Spannende daran: Chronicle ist beim Thema Logdaten absolut herstellerneutral. Dank zahlreicher Schnittstellen zu führenden IT-Security Anbietern bleiben Unternehmen bei der Wahl ihrer Security-Infrastruktur vollkommen flexibel.

- Blog

Mit neuen Wi-Fi 6E Access Points in Richtung Zukunft beschleunigen

Die Freiheit und Flexibilität, die drahtlose Konnektivität bietet, ist grenzenlos. Die Zahl der Geräte, die entwickelt wurden, um diese Konnektivität zu nutzen, wächst unaufhaltsam weiter. Jetzt, da Wi-Fi 6E da ist, ist es für Unternehmen an der Zeit, ihren Migrationsplan zur nächsten Wi-Fi-Generation zu entwickeln.

- Blog

Wenn KI Schadcode schreibt: Was bedeutet ChatGPT für die IT-Security?

Seit OpenAI das KI-Projekt ChatGPT veröffentlicht hat, stellt sich die Frage, welche neuen Möglichkeiten die Technologie für Cyberkriminelle bietet. ChatGPT könnte zum Beispiel auf Knopfdruck überzeugende Phishing-Mails verfassen. Außerdem beherrscht der Bot verschiedene Programmiersprachen und kann polymorphe Malware erstellen. Kämpft bald KI gegen KI?

- Blog

Das SIEM Kosten-Dilemma bestehender SOC- und Security-Architekturen lösen

Für die Speicherung von Security-Daten müssen Unternehmen über ausreichend Storage verfügen. Bei vielen SIEM-Lösungen kann dies sehr teuer werden. Bislang müssen Verantwortliche daher sehr genau überlegen, welche Daten sie für IT-forensische Analysen wie speichern möchten und für wie lange. Dieses Kosten-Dilemma lässt sich dank Google Chronicle nun lösen.

- Blog

Webinar-Aufzeichnung: Multi-Faktor-Authentifizierung für Cloud, on-prem und hybrid: Wie verbinden Sie die on-prem Welt mit der Cloud?

Unsere IT-Security-Experten Wolfgang Kurz, CEO, indevis und Jörg Mauer, Senior System Consultant, indevis erläutern in dieser Aufzeichnung, wie Unternehmen Authentifizierungs-Verfahren verstärken. Die MFA-Lösung RSA SecurID erhöht die Sicherheit in der on-prem Welt. Die RSA Lösung ID Plus bietet Sicherheit in der On-premises Welt sowie in der Cloud oder hybrid.

- Webinar-Aufzeichnung

indevis unterstützt Klinikum Lippe nach schwerem Cyberangriff

Mitte November 2022 wurde das Klinikum Lippe Opfer eines Cyberangriffs einer internationalen Hacker-Gruppe. Die Angreifer verschlüsselten Daten und legten große Teile der IT-Infrastruktur lahm. Mithilfe des Managed Security Service Providers indevis konnte der Klinikumsbetreiber aber rasch die wichtigsten Systeme wieder online nehmen, der digitale Wiederaufbau und zusätzliche Härtung sind fast abgeschlossen.

- News

Angriffe auf KRITIS nehmen zu

Seit Beginn des Ukraine-Kriegs zeigen sich verstärkt Hackeraktivitäten, die politisch motiviert sind und Staaten destabilisieren sollen. Gerade Kritische Infrastrukturen (KRITIS) werden immer häufiger Opfer gezielter Cyberangriffe. Das Bundesamt in der Informationstechnik (BSI) bewertet die Lage als so angespannt wie noch nie.

- Blog

Webinar-Aufzeichnung: Wie funktioniert Managed Detection and Response mit Google Chronicle?

In dieser Webinar-Aufzeichnung zeigen Ihnen unsere Referenten Johannes Potschies, Head of SOC and Service Support, und Wolfgang Klepke, Strategic Account Manager, wie der indevis MDR Service funktioniert und welchen Beschleunigungs- und Innovationsschub ein Security Operations Center mit der Lösung Google Chronicle erfährt. Die Cloud-native Security Information and Event Management-Plattform ist die neueste Herstellerlösung im indevis Portfolio.

- Webinar-Aufzeichnung

Google Chronicle: Next-Level-Security jetzt auch für Mittelständler

Mit der Cloud-nativen SIEM-Plattform Google Chronicle forciert Google sein Security-Portfolio. Wie insbesondere Mittelständler davon zusammen mit dem indevis MDR-Service (Managed Detection & Response) profitieren können, erfahren Sie hier.

- Blog

IT-Security Trends 2023

Aus Security-Sicht wird 2023 sehr spannend. Neben der Bedrohung durch Ransomware-Akteure gibt es inzwischen viele Kräfte, die auf die IT wirken. Verstärkte politisch motivierte Angriffe, steigende regulatorische Anforderungen, Hyperscaler, die Bewegung in den Security-Markt bringen. Wolfgang Kurz, Geschäftsführer und Gründer der indevis, erklärt die wichtigsten Trends fürs neue Jahr.

- Blog

Podcast „Cloud Computing Report“: Hyperscaler & Cloud Security

Auf der it-sa 2022 kündigte indevis an, einer der ersten strategischen Partner von Google Chronicle in Deutschland zu sein. Wolfgang Kurz erläutert im Podcast von „Cloud Computing Report“, welche Rolle die großen Hyperscaler allgemein zukünftig im Security-Bereich spielen werden. Er vermittelt einen Überblick, was Google Chronicle ist und wie indevis die Lösung in sein Portfolio integrieren wird.

- Blog

Google Chronicle & indevis MDR: ein starkes Team

Google und Security – passt das zusammen? Ja, denn mit Google Chronicle bietet der Hyperscaler ein Cloud-natives SIEM, das völlig neue Möglichkeiten eröffnet. Was der SaaS-Service bringt und warum wir ihn in unser Portfolio integriert haben, erfahren Sie hier.

- Blog

Neu im indevis Portfolio: Google Chronicle Cloud-native SIEM und Security Operations Suite

Die Chronicle Cloud-native SIEM und Security Operations Suite für das moderne SOC ermöglichet Bedrohungsanalysen mit der Geschwindigkeit, Skalierbarkeit und Intelligenz von Google. Das disruptive Lizenzmodell offeriert feste und vorhersehbare Preise, die von Kapazität, Rechenleistung und Anzahl der Protokollquellen entkoppelt sind.

- Blog

Datenblatt: indevis Secure SD-WAN

Datenblatt indevis Secure SD-WAN: Standortvernetzung und WAN-Optimierung – sicher, flexibel, kosteneffizient

- Datenblatt

Neu im indevis Portfolio: Google Chronicle

Google Chronicle bietet einen modernen Ansatz für Threat Detection and Response. Erkennen, untersuchen und reagieren Sie schnell, umfassend und präzise auf Cyber-Bedrohungen.

- News

Cloud Traffic absichern: in drei Schritten zu SASE

Die Art und Weise, wie Unternehmen Daten zugänglich machen, hat sich durch Hybrid Work und die verstärkte Cloud-Nutzung stark gewandelt. Security, basierend auf Virtual Private Network (VPN), reicht nicht mehr aus. Demnach müssen Unternehmen ihre Sicherheitskonzepte nachrüsten – mit SASE-Lösungen für abgesicherten Traffic.

- Blog

Webinar-Aufzeichnung: Secure SD-WAN: So werden Unternehmen der Multi-Cloud Welt gerecht

Secure SD-WAN ermöglicht eine effizientere Nutzung der Netzwerke und schafft gleichzeitig die Basis, dass SASE-Dienste überall optimiert werden: in der Cloud, am Edge oder vor Ort. In diesem Webinar gehen unsere Experten Mareen Dose, Pre-Sales Consultant und Wolfgang Klepke, Strategic Account Manager, näher auf die SD-WAN-Technologie ein.

- Webinar-Aufzeichnung

Endpoint Protection – am besten als Teil von MDR

Daran führt kein Weg vorbei: IT-Endgeräte müssen mit zeitgemäßen technischen und organisatorischen Maßnahmen vor Cyberangriffen, der Ausnutzung von Sicherheitslücken und der Kompromittierung durch schädlichen Code geschützt werden. Nachfolgend beleuchten wir die wichtigsten Schutzaspekte.

- Blog

Webinar-Aufzeichnung: Abwehr allein reicht nicht mehr aus - ergänzen Sie Ihre Protection mit MDR

In unserem zweiten Webinar zum Thema Managed Detection and Response steigen wir mit Ihnen tiefer in die Materie MDR ein und erläutern anhand einer Demo-Session, wie der indevis MDR-Service funktioniert.

- Webinar-Aufzeichnung

Nur elf Tage bis zur Verschlüsselung

Durchschnittlich werden Cyberangriffe heute nach elf Tagen entdeckt – erheblich früher als noch vor ein paar Jahren. Das bedeutet aber nicht, dass die Security so erfolgreich ist. Cyberkriminelle haben ihre Wertschöpfungskette verkürzt und kommen schneller ans Ziel. Unternehmen müssen besser in der Detection & Response werden.

- Blog

Security Monitoring: ein erster Schritt in die richtige Richtung

Eine Vielzahl potenzieller Angriffe werden im Idealfall von der Firewall geblockt – und diese Vorgänge werden von der Firewall üblicherweise mitgeloggt und abgespeichert. Jedoch erfolgt nur in den seltensten Fällen auch eine Alarmierung. Wichtig ist daher ein Monitoring System zu etablieren, das potenzielle Angriffe erkennt und Alarm schlägt.

- Blog

Managed Detection and Response (MDR): Funktionsweise und Mehrwert

MDR hilft dabei, die typischen Probleme von IT-Abteilungen zu entschärfen. Mit indevis MDR profitieren Unternehmen von State-of-the-art Security-Lösungen, ohne diese selbst kaufen und betreiben zu müssen. Zudem erhalten sie eine persönliche sowie auf ihre individuellen Bedürfnisse angepasste persönliche Betreuung.

- Blog

Secure SD-WAN: sichere Zweigstellen-Vernetzung und optimale Cloud-Nutzung

Immer mehr Unternehmen setzen auf SD-WAN-Lösungen (Software Defined Wide Area Network), denn sie eröffnen vollkommen neue Möglichkeiten: Sie senken die Kosten (TCO) und gewährleisten gleichzeitig eine schnelle, skalierbare und flexible Konnektivität. Wichtig dabei: die Security gleich von Anfang an mitdenken!

- Blog

indevis MSS Partnerprogramm

indevis bietet mit seinem MSS-Partnerprogramm zahlreiche Vorteile für Systemhäuser und bereits etablierte Full-Service Provider. Werden Sie Partner der indevis und vermarkten Sie die indevis Managed Security Services in Ihren Projekten – wir entlasten Ihre IT-Abteilung und Sie profitieren mit einer lukrativen Marge vom indevis MSS-Portfolio.

- News

Secure Access Service Edge (SASE) – Sicherheit und Schnelligkeit für Cloud-Netzwerke

Cloud-Applikationen und Remote Work machen den sicheren Zugriff auf Daten und Anwendungen im Unternehmensnetzwerk zunehmend zu einer Herausforderung. Denn mittlerweile sind ganze Teams von verschiedenen Standorten aus miteinander vernetzt. Secure Access Service Edge (SASE) bietet umfassende Sicherheit für den Datenzugriff in der Cloud.

- Blog

Mit neuem Head of SOC & Service Support - Ausbau und Stärkung der indevis MDR-Services: Interview mit Johannes Potschies

Seit Januar 2022 ist Johannes Potschies als Head of SOC & Service Support bei der indevis. Mit seiner jahrelangen Erfahrung baut er den Bereich MDR-Services konzeptionell und architekturell weiter aus. Im Interview erzählt Johannes, wie seine beiden Teams die indevis Kunden bei der Sicherung ihrer IT unterstützen.

- Blog

Eindämmen statt Ausbreiten: Netzwerk-Segmentierung und -Zugriffskontrolle mit Palo Alto Networks und Extreme Networks

Unternehmensnetzwerke sind über die Jahre hinweg immer komplexer geworden, was Unternehmen vor große Herausforderungen stellt. Cyberkriminelle nutzen diesen Zustand und die Existenz möglicher Fehlkonfigurationen und ungeschützter Zugriffe aus. Ein geeigneter Ansatz für die Netzwerksicherheit ist die Netzwerksegmentierung.

- Blog

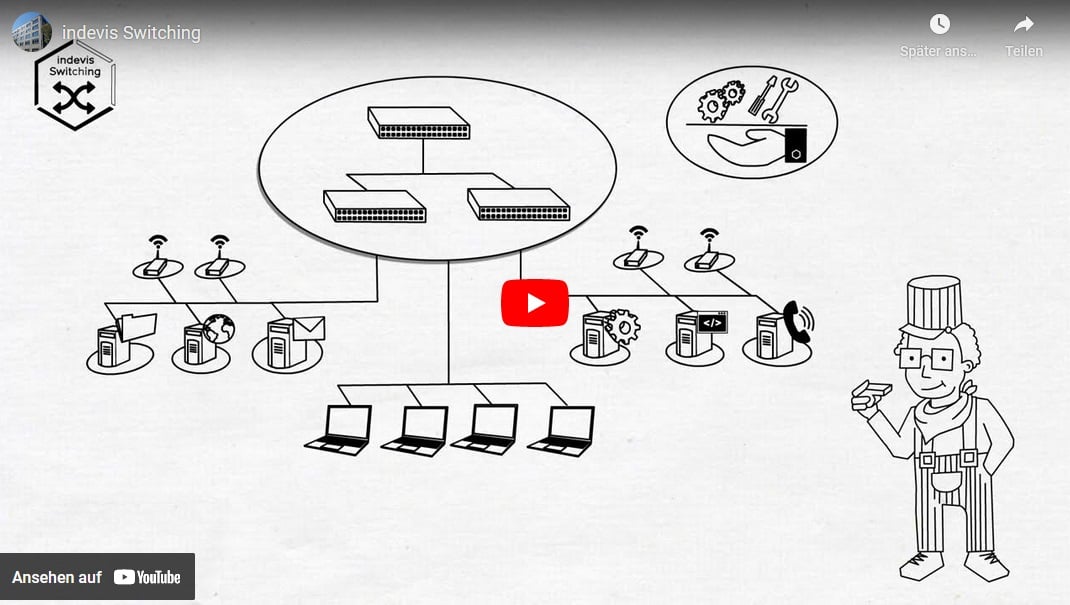

Cloudio Video Switching: So funktioniert moderne IT-Netzwerkinfrastruktur

Im neuen Video zeigt Cloudio, wie Unternehmen eine moderne Switching-Infrastruktur mit indevis aufbauen.

- Blog

Security-Sensorik: Wie Mittelständler von Managed Detection and Response profitieren

Mit MDR werden alle Sensorik-Systeme auf einer Plattform zusammengeführt und extern von einem MSSP betreut. Mittelständler sparen Geld und Ressourcen.

- Blog

Video: Cloudio stellt Ihnen indevis Secure SD-WAN vor

Unternehmen mit mehreren Niederlassungen in ländlichen Regionen stehen oft vor der Herausforderung, dass die Internetverbindung nicht für die Nutzung von bandbreitenintensiven Anwendungen ausreicht. indevis Secure SD-WAN ist die passende Lösung für diese Probleme. Cloudio zeigt Ihnen in diesem Video die genauen Funktionsweisen und Vorteile von indevis Secure SD-WAN.

- Blog

Vorsicht vor der netten E-Mail: 8 Tipps gegen BEC (Business E-Mail Compromise)

Im "New Normal" der heutigen Arbeitswelt sind altbewährte Kommunikationswege manchmal verzögert oder sogar gestört. E-Mail-Anfragen oder Anweisungen lassen sich nicht mehr so schnell verifizieren. Das machen sich aktuell viele Hacker zunutze. So auch geschehen bei der indevis: Acht Learnings, die wir aus diesem Vorfall mitnehmen.

- Blog

Zeit zu handeln: Cyberwar als mögliche Folge des Ukraine-Kriegs

IT-Security-Experten warnen, dass Russland seine Angriffe im Ukraine-Krieg verstärkt vom Boden ins Netz verlagert. Die Cyber-Dimension des Krieges könnte zunehmen. Von hybrider Kriegsführung ist die Rede. indevis Gründer Wolfgang Kurz teilt die Warnungen. Im nachfolgenden Beitrag ordnet und bewertet er die Gefahren für den deutschen Mittelstand.

- Blog

Security Automation ist die Zukunft – aber zum heutigen Zeitpunkt noch mit Vorsicht zu genießen

Stand der Technik auf dem Cybersecurity-Markt bilden Systeme und Verfahren zur Security Orchestration, Automation and Response, kurz SOAR. Sie suggerieren, jeden Angriff schneller als ein menschlicher Spezialist stoppen zu können. Aber sich allein auf automatische Reaktionen zu verlassen, ist in der Praxis meist nicht empfehlenswert.

- Blog

indevis präsentiert: Managed Detection and Response

Längst sind nicht mehr nur große Unternehmen von ausgeklügelten Cyberangriffen betroffen. Auch der Mittelstand verzeichnet immer mehr Vorfälle. Um geschäftsfähig zu bleiben und Schaden durch Cyberangriffe zu vermeiden, ist es für Unternehmen entscheidend, Bedrohungen schnell zu ermitteln und zu reagieren. Denn je früher man einen Angriff erkennt, desto eher kann man ihn stoppen und größeren Schaden vermeiden.

- News

indevis goes Cloud

Die Cloud ist weiter auf dem Vormarsch. Das erfordert auch einen Cloud-nativen Security-Ansatz. indevis begleitet Kunden mit passgenauen Managed Security Services bei ihrer sicheren Cloud-Transformation.

- Blog

Video – Kurz erklärt: Kyoto-Rad

Das Kyoto-Rad ist die optimale Kühlung für Rechenzentren in unseren Breitengraden. Warum? Kurz erklärt's.

- Blog

Warum Abwehr allein nicht mehr ausreicht: Die Evolution von Protection zu Detection heißt MDR

Unternehmen wollen sich vor Hackerangriffen schützen. Doch selbst die besten Schutzmaßnahmen bieten keine Garantie, verschont zu bleiben. Wer Security ernst nimmt, muss einen Plan haben, was passiert, wenn ein Angriff trotz vorhandener Protection-Tools erfolgreich war. Hier kommt Managed Detection & Response ins Spiel.

- Blog

Video: indevis Secure SD-WAN

Cloudio erklärt indevis Secure SD-WAN. Jetzt das Video auf Youtube ansehen.

- Video

Video: indevis Switching

Cloudio erklärt indevis Switching. Jetzt das Video auf Youtube ansehen.

- Video

Managed Detection and Response Video: Cloudio erklärt Ihnen MDR

Um Schaden durch Cyberangriffe zu vermeiden, ist es wichtig, Bedrohungen schnell zu erkennen und zu beseitigen: Cloudio erklärt Ihnen das Thema Managed Detection and Response.

- Blog

Video: indevis Managed Detection and Response

Cloudio erklärt indevis Managed Detection and Response. Jetzt das Video auf Youtube ansehen.

- Video

5 Gründe, warum Sie auf Managed Detection and Response setzen sollten

Wie können wir Bedrohungen schnell erkennen und Schaden minimieren? Diese Frage wird für Unternehmen immer wichtiger. Denn das Risiko für Cyberangriffe steigt. indevis Managed Detection and Response (MDR) ermöglicht es dem Mittelstand, sich mit geringem Eigenaufwand genauso gut zu schützen wie große Konzerne.

- Blog

Video – Kurz erklärt: SOAR

Kurz erklärt im Video: Security Orchestration, Automation and Response – SOAR ist eine Produktgruppe, die Security Daten aus unterschiedlichsten Quellen sammelt und auswertet. Damit können Angriffe automatisiert erkannt werden und idealerweise wird auch automatisch darauf geantwortet.

- Blog

Video – Kurz erklärt: Zero Trust

Wolfgang Kurz widmet sich dem Thema Zero Trust in unserer Video-Reihe "Kurz erklärt".

- Blog

Bei der Cloud-first-Strategie die Cloud-native Security mitdenken

Infrastruktur und Applikationen wandern in die Cloud und müssen entsprechend abgesichert werden. On-Premises-Security-Systeme sind dafür nicht immer besonders gut geeignet. Cloud-native Security-Lösungen sind dagegen optimal, um auch die Cloud sicher zu machen. Bei der Transformation kann ein Managed Security Service Provider helfen.

- Blog

Datenblatt: indevis MSS Partnerschaft

Datenblatt indevis MSS Partnerschaft: Profitieren Sie als Partner von den indevis Managed Security Services

- Datenblatt

Video – Kurz erklärt: Air Gap

Wolfgang Kurz spricht im Video "Kurz erklärt" über den Air Gap, warum er so sicher aber eben auch unpraktisch ist.

- Blog

MDR: Playbooks für SOAR – ein digitaler Game Plan gegen Hacker

Wer erfolgreich sein will, braucht einen guten Plan. Das gilt nicht nur im Sport. Auch bei der Abwehr von digitalen Angriffen hilft ein fundierter „Spielplan“. Wird der noch von Security-Profis verwaltet, umso besser.

- Blog

Video – Kurz erklärt: CASB

Was ist eigentlich CASB? Wolfgang Kurz erklärt's in unserer Video-Reihe "Kurz erklärt".

- Blog

Datenblatt: indevis Network Management - powered by ExtremeCloud

Datenblatt indevis Network Management – powered by ExtremeCloud: Mit der Cloud-Plattform zum WLAN und Switching der Zukunft

- Datenblatt

indevis HyperFlex: Höchste Flexibilität dank Firewall und SD-WAN auf einem Device

Selten fällt ein neues SD-WAN Projekt zu dem Zeitpunkt an, an dem auch die Firewall ausgetauscht werden muss. Dabei wäre es für Unternehmen äußerst praktisch, wenn sich die IT-Abteilung nur einmal um den Rollout kümmern müsste. Bei indevis erhalten Sie SD-WAN und Firewall auf einem Device und können beides flexibel hinzuschalten.

- Blog

Podcast: Die Zukunft von SIEM und SOC heißt MDR

Lange Zeit galt es für Unternehmen als empfehlenswert, ein eigenes SIEM oder gar ein SOC zu betreiben, um Cyberbedrohungen schnell zu erkennen und abzuwehren. Wolfgang Kurz erläutert im Podcast von „Cloud Computing Report“, weshalb dies gerade mittelständische Unternehmen mittlerweile vor große Herausforderungen stellt.

- Blog

Retrospektive: Was wir aus Log4j lernen können

Durch die Sicherheitslücke in der Log4j-Anwendung von Java war fast jede Webapplikation ein potenzielles Ziel. Mit Patches und Workarounds haben IT-Abteilung und Security-Dienstleister die gröbsten Schäden eingedämmt. Unternehmen sollten jedoch die richtigen Schlüsse ziehen.

- Blog

Zweigstellen anbinden mit SD-WAN und Starlink

Eine schlechte Internetverbindung ist für Unternehmen auch 2022 immer noch mancherorts ein Problem. Für die Zweigstellenanbindung gibt es allerdings einen innovativen Ansatz, der das Dilemma lösen kann: SD-WAN in Verbindung mit Starlink.

- Blog

Security kommt bei Cloud-Projekten oft noch zu kurz

Die Cloud ist auf dem Vormarsch. Bei ihrer Absicherung brauchen mittelständische Unternehmen häufig Unterstützung von Managed Security Services Providern. Heiko Henkes, Director & Principle Analyst im Bereich Cloud und Edge Computing beim Marktforschungs- und Beratungsunternehmen ISG, zeigt aktuelle Trends und Herausforderungen.

- Blog

Managed Detection and Response – das sind die Voraussetzungen

Der Einsatz von Managed Detection and Response kann sich für viele Unternehmen lohnen. Doch es sind einige Voraussetzungen zu beachten.

- Blog

SOAR – auch als Service eine gute Wahl

SOAR ist mehr als ein vielversprechender Trend und auch für mittelständische Unternehmen eine Option, die keinen größeren Investitionen tätigen wollen – nämlich als Service.

- Blog

IT und OT: Zwei Seiten einer Medaille

In der IT kommt niemand um das Thema Security herum. Doch in der operativen Technik (OT) wiegt Funktionalität häufig immer noch schwerer als die Sicherheit. Dieser Ansatz ist gefährlich und überholt. So bringen Unternehmen den durchgehenden Produktionsbetrieb und regelmäßige Sicherheits-Updates zusammen.

- Blog

Warum sich die IT-Branche und das Internet von „schnell und schlampig“ verabschieden müssen