Treiber sind alltäglich, unsichtbar – und hochkritisch. Sie laufen im Hintergrund, ermöglichen den Betrieb von Druckern, Grafikkarten, Netzwerkschnittstellen oder anderer Hardware und werden in vielen IT-Umgebungen kaum beachtet. Das Problem:...

indevis Protection

Cyberangriffe sind keine hypothetische Gefahr, sondern allgegenwärtig. Von Ransomware bis zu gezielten Angriffen auf Unternehmensdaten – die Bedrohungslandschaft ist vielfältig und die möglichen Schäden, von Geschäftsunterbrechungen bis Reputationseinbußen, enorm. Genau hier setzen wir mit unseren maßgeschneiderten IT-Sicherheitslösungen an, um Ihr Unternehmen gegen diese Gefahren zu wappnen. Nutzen Sie unsere Expertise in den Bereichen Infrastructure and Perimeter Security, Security Awareness, Enterprise Networking, Identity & Access, Endpoint Protection und Datacenter and Virtualization Services.

indevis Protection

Cyberangriffe sind keine hypothetische Gefahr, sondern allgegenwärtig. Von Ransomware bis zu gezielten Angriffen auf Unternehmensdaten – die Bedrohungslandschaft ist vielfältig und die möglichen Schäden enorm. Genau hier setzen wir mit unseren IT-Sicherheitslösungen an: Nutzen Sie unsere Expertise in den Bereichen Infrastructure and Perimeter Security, Enterprise Networking, Identity & Access, Endpoint Protection und Datacenter and Application Security.

- Home

- Protection

Protection — die Basis für Ihren Unternehmenserfolg

Ihre Daten, Applikationen und Systeme benötigen einen besonderen Schutz. IT Protection ist kein Luxus, sondern eine unerlässliche Grundlage für den Erfolg Ihres Unternehmens. Cyberbedrohungen nehmen stetig zu und Unternehmen aller Größenordnungen sehen sich einer Vielzahl von Risiken ausgesetzt. Es gilt nicht nur, die Reputation Ihres Unternehmens zu sichern und Compliance Regelungen einzuhalten, sondern auch Datenverlust zu vermeiden und Ihre Geschäftskontinuität sicherzustellen.

Hier finden Sie die passende Schutzlösung:

Infrastructure and Perimeter Security

Infrastructure und Perimeter Security sind entscheidende Komponenten der gesamten Sicherheitsstrategie eines Unternehmens, mit denen sich die Risiken von Cyberangriffen mindern lassen. Dies trägt dazu bei, sensible Informationen zu schützen und die Integrität der Geschäftsabläufe der Organisation aufrechtzuerhalten. Bei der Infrastruktursicherheit geht es um den Schutz des Netzwerks, Server und Rechenzentren. Der Schwerpunkt der Perimetersicherheit liegt auf der Sicherung der Grenzen des Netzwerks einer Organisation, beispielsweise durch Firewalls und Maßnahmen zur Zugangskontrolle.

Security Awareness Service

Das schwächste Glied in der Security-Kette ist der Mensch. 95% aller Cybersicherheitsvorfälle werden verursacht durch menschliches Versagen, wobei das größte Einfallstor die E-Mail-Kommunikation ist. Ein praxisnahes Security Awareness Training mit Phishing-Simulationen sorgt dafür, dass Mitarbeitende lernen, Cyberangriffe frühzeitig zu erkennen und abzuwehren. Stärken Sie das Sicherheitsbewusstsein Ihrer Mitarbeiter und schützen Sie Ihr Unternehmen besser vor digitalen Bedrohungen. Machen Sie Ihre Mitarbeiter zu Ihrer Firewall – automatisiert und einfach!

Enterprise Networking

Enterprise Networking bezieht sich auf die Verbindung von verschiedenen Computern und Geräten innerhalb eines Unternehmens. Dies umfasst die Nutzung von Netzwerktechnologien wie LAN, WAN und WLAN, um eine nahtlose Konnektivität zu gewährleisten. Ein effizientes Enterprise Networking spielt eine wichtige Rolle bei der Zusammenarbeit und dem Informationsaustausch in Unternehmen und ist somit entscheidend für die Produktivität und Effizienz eines Unternehmens. Enterprise Networking umfasst auch die Sicherheit der Netzwerke, um sensible Unternehmensdaten vor unbefugtem Zugriff zu schützen.

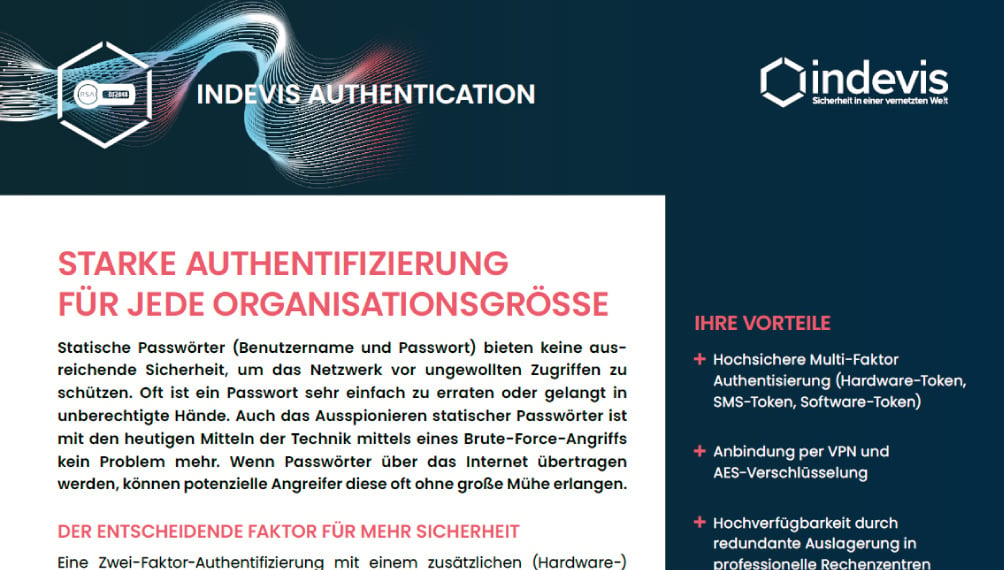

Identity & Access

Identity und Access sind für Unternehmensnetzwerke von entscheidender Bedeutung. Die Identitätsverwaltung und der sichere Zugang stellen sicher, dass nur autorisierte Benutzer auf bestimmte Ressourcen zugreifen können. Dies umfasst Authentifizierung, Autorisierung und Netzwerkzugriff. Durch klare Identitätsrichtlinien und die Verwaltung von Zugriffsrechten werden Sicherheitsrisiken minimiert, da nur berechtigte Personen Zugriff auf sensible Daten erhalten. Unternehmen können so nicht nur ihre Sicherheit verbessern, sondern auch Arbeitsabläufe optimieren und sicherstellen, dass Ressourcen effektiv genutzt werden.

Endpoint Protection

Endpoint Protection spielt eine wichtige Rolle im modernen Cybersecurity-Kontext. Die Sicherheit von Endgeräten wie Computern, Laptops und Smartphones ist von großer Bedeutung, da sie häufig das Einfallstor für Cyberbedrohungen darstellen. Unternehmen können ihre Endgeräte vor Malware, Viren und anderen Angriffen mit einer Endpoint Protection-Lösung schützen, die idealerweise auch Funktionen wie Firewalls und Verhaltensanalyse umfasst, um verdächtige Aktivitäten zu erkennen. Eine effektive Endpoint Protection gewährleistet die Integrität der Unternehmensdaten und minimiert das Risiko von Sicherheitsverletzungen.

OT und IoT Security

Produktionsanlagen und Kritische Infrastrukturen geraten zunehmend ins Visier von Cyberangriffen: Traditionelle Sicherheitsmaßnahmen zum Schutz von OT- und IoT-Systemen reichen im Zeitalter der Netzwerk-Konvergenz nicht mehr aus. Die Integration von OT- und IoT-Protokolldaten in ein SOC (Security Operations Center) ermöglicht die frühzeitige Erkennung von Cyberbedrohungen und verbessert die Überwachung, Reaktionsgeschwindigkeit und Transparenz erheblich.

Diese Firmen vertrauen unserer Kompetenz

Ressourcen zum Thema Protection

.png)

Wenn Treiber zum Risiko werden: BYOVD als unterschätzte Gefahr für Windows-Systeme

- Blog

OT-Resilience Check: Ganzheitliche Sicherheit durch klare OT-Transparenz

- Datenblatt

.png)

Webinar-Aufzeichnung: Mehr als Sichtbarkeit – wie moderne OT-/IoT-Security zur echten Risikosteuerung wird

- Webinar-Aufzeichnung

.png)

Webinar-Aufzeichnung: Businessrisiko OT & IoT – wie Security zum strategischen Gamechanger wird

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Sicher verreisen: Studiosus Reisen schützt Kundendaten mit indevis SOC as a Service & Google SecOps

- Webinar-Aufzeichnung

indevis & Hornetsecurity Webinar-Aufzeichnung

- Webinar-Aufzeichnung

Gamechanger SASE: Diese 5 Insider-Fakten sollten Sie kennen

- Blog

Neue Partnerschaft: indevis erweitert das Portfolio mit Asimily IoT-/OT-/IoMT-Security

- News

Neu im indevis Portfolio: OT-Sicherheit mit TXOne Networks

- News

IoT-/OT-Sicherheit mit SASE: Gemeinsamkeit macht stark

- Blog

indevis und Data-Sec schließen sich zusammen – für eine neue Liga deutschsprachiger Cybersicherheit im Mittelstand

- News

Cybersecurity-Versicherungen – auf Sand gebaute Sicherheit

- Blog

NIS-2 & die Geschäftsführerhaftung: Warum Cybersecurity jetzt Chefsache sein muss

- Blog

Verbesserte Konnektivität: Die Leistungsfähigkeit von Cloud-Managed Wi-Fi 7

- Blog

Der Fahrplan für IT Security: Wie SASE Ordnung in die digitale Komplexität bringt

- Blog

Angriffswelle auf die Industrie: Warum OT- und IoT-Sicherheit jetzt Priorität haben muss

- Blog

Whitepaper: RSA Top Trends Identity Security 2025

- Whitepaper

IT-Admins am Limit: Warum Unternehmen umdenken müssen

- Blog

.png)

Webinar-Aufzeichnung Threat Briefing Bundestagswahl: Schutzstrategien für Organisationen

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Die Werkzeuge von Hackern: kommerzielle Malware-Frameworks

- Webinar-Aufzeichnung

SD-WAN vs. SASE: Die nächste Generation der Netzwerksicherheit

- Blog

Platformization: Die nächste Evolutionsstufe in der Cybersicherheit

- Blog

Netzwerksicherheit neu definiert: Die 6 Komponenten von SASE

- Blog

NIS-2, KRITIS, DORA, TIBER und TISAX: Cyber-Resilienz steigern und Compliance Anforderungen erfüllen

- Blog

Cloud-native SASE: Die Zukunft der Netzwerk- und Sicherheitsarchitektur für Unternehmen

- Blog

Höchste Eisenbahn für NIS-2: Diese Maßnahmen sollten Unternehmen jetzt umsetzen

- Blog

25 Jahre Cybersicherheit: indevis insights Hausmesse und Jubiläumsfeier

- Blog

Supply Chain im Fokus: Auswirkungen von NIS-2 auf Lieferketten und Cybersicherheit

- Blog

Webinar-Aufzeichnung KI-Sicherheit - ungeahnte neue Angriffswege

- Webinar-Aufzeichnung

Microsoft Security im Fokus: Ein umfassendes Sicherheitskonzept?

- Blog

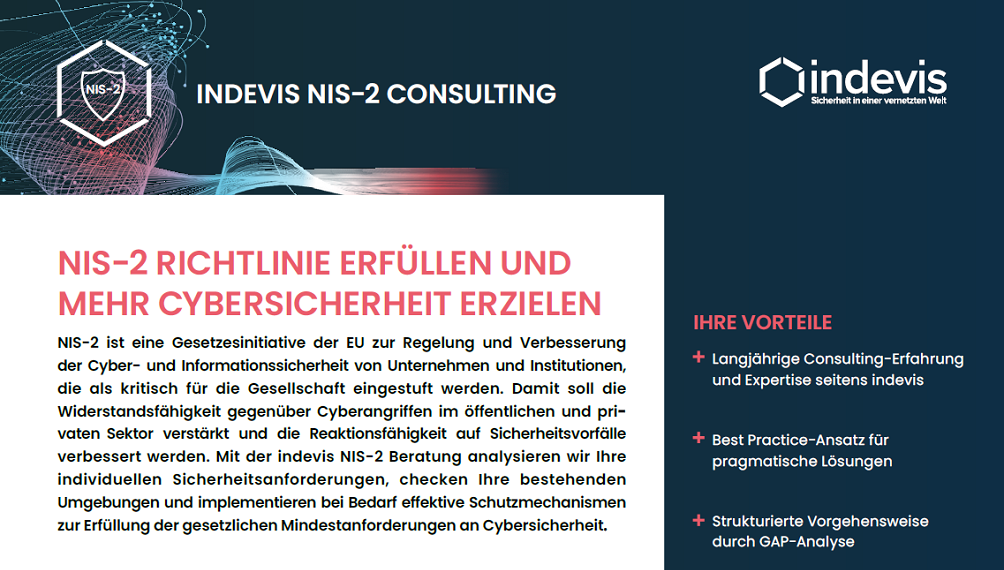

Datenblatt: NIS-2 Consulting

- Datenblatt

Microsoft Office Security: Wie Sie Microsoft 365 sicher nutzen

- Blog

NIS-2-Fahrplan: Wie Unternehmen die Richtlinie erfüllen und mehr Cybersicherheit erzielen

- Blog

3 Tipps für einen sicheren Umgang mit SaaS-Angeboten

- Blog

Webinar-Aufzeichnung Zero Trust Network Access: Traue nichts und niemandem

- Webinar-Aufzeichnung

Sicherheit und Effizienz für Standortvernetzung und Cloud-Nutzung mit Secure SD-WAN

- Blog

Zeitenwende in der IT-Security: Angriffe auf SaaS Applikationen

- Blog

Kostenloser Security Lifecycle Review (SLR): Wissen Sie, was sich wirklich in Ihrem Netzwerk befindet?

- Service

Whitepaper: RSA Top Trends in Identity for 2024

- Whitepaper

Eine neue Dimension von Cyberangriffen: Deutschland im Fadenkreuz politisch motivierter Hacker

- Blog

Neue indevis Website mit modernem Design und drei Bereichen Protection – Detection – Response

- News

SASE: Ein Leitfaden zur erfolgreichen Implementierung

- Blog

Erfolgreicher Event-Auftakt: indevis insights – The Next Level of Cyber Security

- Blog

NIS2: Die wichtigsten Fragen & Antworten zu den neuen Cybersicherheitsanforderungen

- Blog

Erfolgreiche Messe: indevis auf der it-sa 2023

- News

Erfolgsfaktor Fortinet Secure SD-WAN: iwis optimiert Standortvernetzung

- Blog

Mit SASE Kosten sparen? Warum sich eine Analyse für jedes Unternehmen lohnt

- Blog

Konvergenz von IT & OT: Eine gemeinsame Sprache für mehr Sicherheit bei der vernetzten Produktion

- Blog

Cloud Legacy-Podcast: Datenzugriff durch Geheimdienste?

- Blog

Wer denkt an die Security von KI-Systemen?

- Blog

MFA-Müdigkeit bekämpfen und Push Bombing-Angriffe verhindern

- Blog

Was Unternehmen zur neuen EU-Direktive NIS2 wissen müssen

- Blog

Ohne IAM (Identity and Access Management) geht es nicht mehr

- Blog

8 Fragen und Antworten zum Thema Secure SD-WAN

- Blog

Cloud-Evolution erfordert neues Sicherheitskonzept: SASE

- Blog

Benutzer-Authentifizierung für die alte und neue Welt

- Blog

Mit neuen Wi-Fi 6E Access Points in Richtung Zukunft beschleunigen

- Blog

Wenn KI Schadcode schreibt: Was bedeutet ChatGPT für die IT-Security?

- Blog

Angriffe auf KRITIS nehmen zu

- Blog

Datenblatt: indevis Secure SD-WAN

- Datenblatt

Cloud Traffic absichern: in drei Schritten zu SASE

- Blog

Endpoint Protection – am besten als Teil von MDR

- Blog

Nur elf Tage bis zur Verschlüsselung

- Blog

Secure SD-WAN: sichere Zweigstellen-Vernetzung und optimale Cloud-Nutzung

- Blog

Secure Access Service Edge (SASE) – Sicherheit und Schnelligkeit für Cloud-Netzwerke

- Blog

Eindämmen statt Ausbreiten: Netzwerk-Segmentierung und -Zugriffskontrolle mit Palo Alto Networks und Extreme Networks

- Blog

Cloudio Video Switching: So funktioniert moderne IT-Netzwerkinfrastruktur

- Blog

Video: Cloudio stellt Ihnen indevis Secure SD-WAN vor

- Blog

Vorsicht vor der netten E-Mail: 8 Tipps gegen BEC (Business E-Mail Compromise)

- Blog

Zeit zu handeln: Cyberwar als mögliche Folge des Ukraine-Kriegs

- Blog

indevis goes Cloud

- Blog

Video – Kurz erklärt: Kyoto-Rad

- Blog

Video – Kurz erklärt: Zero Trust

- Blog

Bei der Cloud-first-Strategie die Cloud-native Security mitdenken

- Blog

Video – Kurz erklärt: Air Gap

- Blog

Video – Kurz erklärt: CASB

- Blog

Datenblatt: indevis Network Management - powered by ExtremeCloud

- Datenblatt

indevis HyperFlex: Höchste Flexibilität dank Firewall und SD-WAN auf einem Device

- Blog

Retrospektive: Was wir aus Log4j lernen können

- Blog

Zweigstellen anbinden mit SD-WAN und Starlink

- Blog

Security kommt bei Cloud-Projekten oft noch zu kurz

- Blog

IT und OT: Zwei Seiten einer Medaille

- Blog

Warum sich die IT-Branche und das Internet von „schnell und schlampig“ verabschieden müssen

- Blog

indevis Handlungsempfehlungen zur Major Security log4j (Log4Shell) Schwachstelle

- Blog

Anforderungen an Managed Security Services Provider steigen

- Blog

Starke Kombi: Starlink und indevis SD-WAN

- Blog

Solution Brief: Wie ein Klimatechnik-Unternehmen auf SD-WAN umstellt

- Blog

Datenschutzverletzung - eines der Top Risiken für Unternehmen

- Blog

Der Medizinsektor - ein lukratives Geschäft für Hacker

- Blog

![IT-Compliance bei indevis [Kurz-Video] IT-Compliance bei indevis [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/IT%20Compliance_Kurz-video.jpg)

IT-Compliance bei indevis [Kurz-Video]

- Blog

Bestens beraten: Mit IT-Security Consulting von indevis zur ganzheitlichen Sicherheitsstrategie

- Blog

Fachkräftemangel – ein Managed Services-Partner kann helfen

- Blog

SD-WAN: Warum sich die neue Technologie lohnt

- Blog

Trend zu Containern: Security wird noch vernachlässigt

- Blog

Das indevis Logo

- Blog

Wo, wann, wohin? Besucherströme analysieren mit WLAN-Tracking

- Blog

Schritt für Schritt zu einem ISMS

- Blog

Der Mensch als Einfallstor für Malware – So steigern Sie die User Awareness

- Blog

Die besten Managed Security Services für den Start – Nummer 3: Remote Access

- Blog

IT-Sicherheit im Home-Office – wie Corona sie beeinflusst

- Blog

Die besten Managed Security Services für den Start – Nummer 2: Managed Firewall

- Blog

Cyberkriminalität in Zeiten von COVID-19: Das hat sich verändert

- News

Information Security Management System – ein Held in der Informationssicherheit

- Blog

![Die neuen indevis Rechenzentren [Kurz-Video] Die neuen indevis Rechenzentren [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Rechenzentren_Kurz-video_0.jpg)

Die neuen indevis Rechenzentren [Kurz-Video]

- Blog

Tausende Mitarbeiter sofort ins Homeoffice – so geht’s

- Blog

Fortinet bietet mit neuem Flex-VM Programm neue Lizenzierungsoptionen

- Blog

Neues indevis Datacenter

- News

Wolfgang Kurz im Video-Interview: WLAN und Switching der Zukunft mit indevis Network Management - powered by ExtremeCloud

- Blog

Wolfgang Kurz über Palo Alto Networks Prisma Cloud

- Blog

Datenblatt: indevis Authentication

- Datenblatt

Datenblatt: indevis Firewall

- Datenblatt

Datenblatt: Palo Alto Security Analyse

- Datenblatt

Datenblatt: Fortinet Security Analyse

- Datenblatt

Datenblatt: indevis Managed Firewall

- Datenblatt

Datenblatt: indevis Switching

- Datenblatt

Datenblatt: indevis Tech Support

- Datenblatt

Datenblatt: indevis WLAN

- Datenblatt

Die besten Managed Security Services für den Start – Nummer 1: E-Mail Security

- Blog

Sicherheitslücken in Exchange Server: So schützt indevis seine Kunden

- Blog

Dos and Don'ts im Home-Office

- Blog

6 einfache Schritte zu Ihrem Managed Security Service

- Blog

Es muss nicht immer die Cloud sein

- Blog

WLAN und Switching der Zukunft: ExtremeCloud IQ Plattform als Managed Service

- Blog

![Managed Security Services: Deployment Optionen [Kurz-Video] Managed Security Services: Deployment Optionen [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/KurzVideo_nisara_stock__adobe_blogkompatibel_Deployment%20Optionen.jpg)

Managed Security Services: Deployment Optionen [Kurz-Video]

- Blog

Automatisierte Cyberangriffe erfordern automatisierte Abwehr

- Blog

OT – schöne neue Welt mit Sicherheitsrisiko

- Blog

Vorsicht vor der E-Mail vom Chef: Business E-Mail Compromise (BEC)

- Blog

Ein Herz und eine Seele? MSP-Tools von IT-Herstellern: Interview mit indevis CEO Wolfgang Kurz

- Blog

5 Tipps zum Schutz vor ausgeklügelten Hacker-Angriffen

- Blog

Nur verschlüsselte E-Mails sind sichere E-Mails

- Blog

SolarWinds-Hack: Eine neue Angriffs-Dimension

- Blog

Mit Vollgas in die Cloud – aber mit Sicherheitsgurt!

- Blog

5 Tipps, wie Sie IT-Security-Prozesse am besten auslagern

- Blog

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

- Blog

Corona und Co.: Worauf Unternehmen beim Remote-Zugriff achten müssen

- Blog

Die Causa Buchbinder: Eine moderne Cloud-Storage-Infrastruktur hätte viel Ärger erspart

- Blog

.png?width=550&height=100&name=Logo%20indevis%20x%20Data-Sec%20white%20%20(2).png)