Schutz für Ihre Web- Applikationen und Daten

Verfügbarkeit und Integrität geschäftskritischer Daten

Anwendungen sind heute die Hauptziele von Angriffen und für viele Unternehmen sind die Verfügbarkeit und Integrität dieser Applikationen und Daten äußerst geschäftskritisch. Aktuell wird der Hauptteil der Security-Investitionen in Netzwerksicherheit getätigt, obwohl mehr als zwei Drittel der Angriffe direkt die Anwendungen attackieren. Die Bedrohungen für Anwendungen und Daten sind jedoch hartnäckig und nehmen jeden Tag zu. Daher müssen diese Angriffe identifiziert und abgewehrt werden, ohne die Anwendungsleistung zu lähmen und die Daten des Unternehmens zu beeinträchtigen.

- Home

- Protection

- Datacenter and Application Security

- indevis Web App Secure

Abwehr ausgeklügelter,

komplexer Bedrohungen

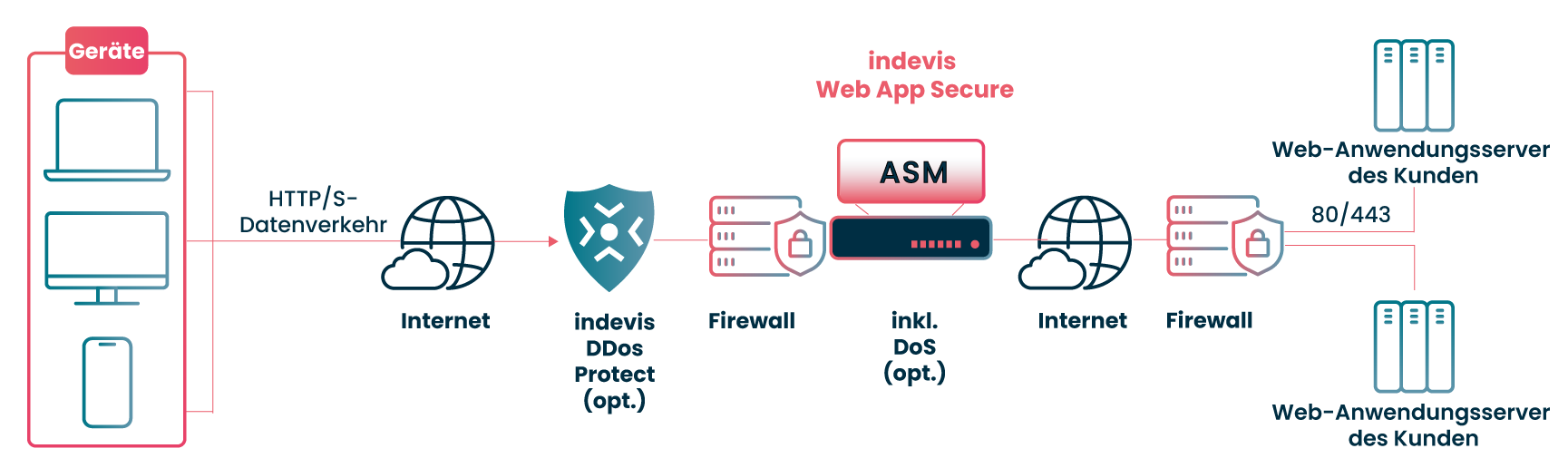

indevis Web App Secure basiert auf der marktführenden Sicherheitstechnologie von F5 Networks. Der Application Security Manager (ASM) von F5 ermöglicht die Abwehr ausgeklügelter, komplexer Bedrohungen mit einer Sicherheitseffizienz von 99,89 Prozent. Gleichzeitig bleibt die Anwendungsleistung durch die SSL-Auslagerung bei Anwendungen und die Verhinderung des Caching böswilliger Inhalte erhalten.

Enterprise Application

Security Service

Der indevis Web App Secure Service wendet diese Bedrohungen durch eine Kombination führender Verfahren für die Verteidigung gegen Layer-7-DDoS-Angriffe, erweiterte Techniken für die Erkennung und Risikominderung, tiefgehende Bedrohungsanalyse, virtuelles Patching und eine granulare Angriffstransparenz ab.

indevis Web App Secure bietet zudem einen Überblick über den HTTP- und WebSocket-Datenverkehr zum Schutz vor Angriffen, die sich unter den normalen Webdatenverkehr, Streaming-Datenfeeds und Chatsitzungen mischen.

Vorteile Managed Detection

& Response bei indevis

Angriffserkennung

in Echtzeit

Schutztechnologien

Modernste Schutztechnologien marktführender Hersteller professionell eingesetzt

Kosteneffizienz

Auslagerung bzw. Nutzung teurer Security-Tools & Teams (SIEM, SOAR, SOC) als kosteneffektiver Service

Machine Learning

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

Punkt 5

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

Punkt 6

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

-

Von indevis Web App Secure geschützte Applikationen

- Dank Virtual Patching lassen sich sofort Schwachstellen von Anwendungen mithilfe des indevis Tech Supports patchen, bis vom Hersteller der Software ein offizieller Patch erhältlich ist.

- Webentwicklung ist dynamisch. Bei der Konzentration auf Funktionen und Zeitpläne treten Fehler auf. So weiß jeder Entwickler, dass ein eingehender Aufruf nie für eine Datenbank verwendet werden darf. Trotzdem tauchen eingehende Datenbankaufrufe immer wieder im App-Code auf.

- Verhinderung des Verlusts sensibler Informationen durch einen angepassten Schutz, den indevis mit dem Servicenehmer individuell passend einrichtet. Die Einhaltung von PCI-DSS, HIPAA, SOX, Basel II und anderer Compliance-Standards wird erleichtert.

- Geolocation-basiertes Blocking erlaubt es, den Zugang zur Website von bestimmten Ländern und Regionen einzuschränken.

- Dank Virtual Patching lassen sich sofort Schwachstellen von Anwendungen mithilfe des indevis Tech Supports patchen, bis vom Hersteller der Software ein offizieller Patch erhältlich ist.

Optional: DoS-Schutz

als Add-on

Durch einen Denial-of-Service-Angriff werden Dienste in ihrer Funktionalität beeinträchtigt und stehen Nutzern sowie Unternehmen nur eingeschränkt zur Verfügung. Ein DoS-Angriff besteht heute meist aus einer Kombination verschiedener Angriffsvektoren, die gleichzeitig aktiv sind, um eine Schwachstelle in der Infrastruktur zu finden und auszunutzen – seien es nun Netzwerkgeräte, Anwendungen oder Netzwerkbandbreite. Unterschiedliche Angriffe müssen auch mit unterschiedlichen Maßnahmen bekämpft werden. Der DOS-Schutz von indevis bietet eine Verteidigungslösung auf mehreren Ebenen, die vor kombinierten Netzwerkangriffen und fortschrittlichen Anwendungsattacken schützt.

Häufige Fragen zu Managed Detection and Response

-

Was ist Managed Detection and Response (MDR)?

Managed Detection and Response (MDR) ist ein Managed Security Service (MSS), um Bedrohungen schnell zu erkennen und zu bekämpfen. Das Ziel besteht darin, Angriffe so früh zu stoppen, dass sie keinen Schaden anrichten.

Dafür bietet der MSS Provider ein Komplettpaket: Er stellt die passende Sicherheitstechnologie bereit, betreibt sie und analysiert die Warnmeldungen, die die Systeme ausgeben. Außerdem unterstützt er seine Kunden mit Handlungsempfehlungen zu Gegenmaßnahmen und hilft ihnen bei Bedarf dabei, diese umzusetzen.

-

Was ist Managed Endpoint Detection and Response?

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Was ist Threat Detection?

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Was ist der Unterschied zwischen MDR und SOC?

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Warum ist eine automatisierte Reaktion nicht empfehlenswert?

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Welche Herausforderungen adressiert MDR?

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Was ist Managed Detection and Response (MDR)

ÜBERSCHRIFT

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

Unsere Hersteller-Technologien

Kontakt

Jetzt unverbindliche

Beratung anfordern

Business Development

Dazu passende

Lösungen

Ressourcen passend

zum Thema Web App Secure

Video: Cloudio stellt indevis DDoS Protect vor

- Blog

Video – Kurz erklärt: Kyoto-Rad

- Blog

Video: indevis DDoS Protect

- Video

Video – Kurz erklärt: Air Gap

- Blog

Trend zu Containern: Security wird noch vernachlässigt

- Blog

Cyberkriminalität in Zeiten von COVID-19: Das hat sich verändert

- Blog

![Die neuen indevis Rechenzentren [Kurz-Video] Die neuen indevis Rechenzentren [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Rechenzentren_Kurz-video_0.jpg)

Die neuen indevis Rechenzentren [Kurz-Video]

- Blog

Neues indevis Datacenter

- News

Datenblatt: indevis Datacenter & Virtualization Services

- Datenblatt

Datenblatt: indevis DDoS Protect

- Datenblatt

Es muss nicht immer die Cloud sein

- Blog

![Managed Security Services: Deployment Optionen [Kurz-Video] Managed Security Services: Deployment Optionen [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/KurzVideo_nisara_stock__adobe_blogkompatibel_Deployment%20Optionen.jpg)

Managed Security Services: Deployment Optionen [Kurz-Video]

- Blog

Video: indevis Web App Secure

- Video

Sie haben Fragen?

Wir beraten Sie gerne - kontaktieren Sie uns:

![]()