Service & Support zu RSA-Token

Installation und PIN-Vergabe bei SecurID Token

Hier finden Sie Anleitungen zur PIN-Vergabe bei Hardware-Token und zur Installation und PIN-Vergabe bei Software-Token für Smartphones. Weitere Antworten auf häufig gestellte Fragen finden Sie unter RSA SecurID Token FAQ.

PIN-Vergabe: Hardware-Token

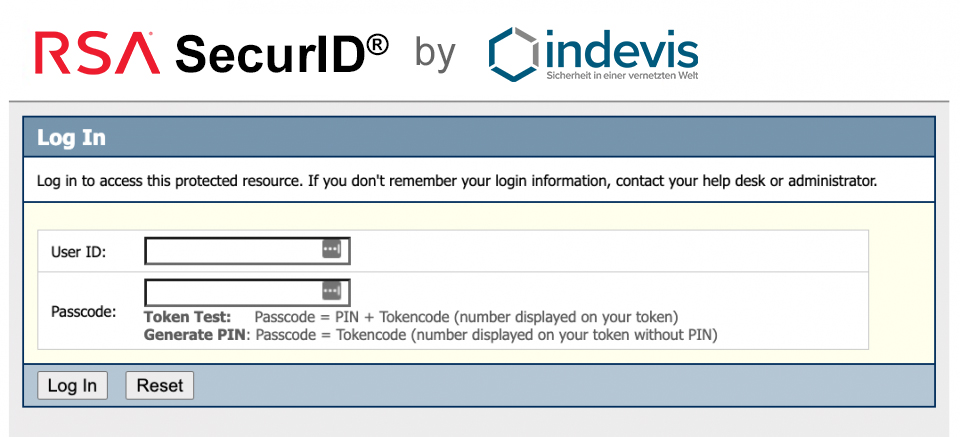

- User ID: Tragen Sie Ihren Usernamen im Feld User ID ein (z. B. max.muster).

- Passcode: Tragen Sie den aktuellen 6-stelligen Tokencode, der auf dem des Display Ihres Token angezeigt wird, ein.

- Log In: Bestätigen Sie mit Log In.

- New PIN: Tragen Sie Ihre gewünschte PIN (4-8 Stellen, alphanumerisch - wir empfehlen 4 Zahlen) ein.

- Confirm new PIN: Wiederholen Sie die PIN.

- OK: Bestätigen Sie mit OK!

- User ID: Ihre User ID steht bereits im Feld.

- Passcode: Geben Sie den Passcode ein (PIN + Neuer Tokencode).

- Log In: Bestätigen Sie mit Log In.

Herzlichen Glückwunsch! Sie haben nun erfolgreich eine PIN vergeben – indevis wünscht Ihnen viel Spaß mit Ihrem Token. Bei Problemen mit der PIN-Vergabe stehen wir Ihnen natürlich gerne unter unserer Hotline: Tel +49 (89) 45 24 24-200 zur Verfügung.

Installation und PIN-Vergabe: Software Token

Der Prozess wird am Beispiel einer Einrichtung für ein iPhone erläutert. Sollten Sie ein anderes Smartphone verwenden, gilt es dennoch, die gleichen Schritte zu befolgen, da die App auf allen Smartphone-Typen sehr ähnlich ist.

- Installation der RSA-App

- Stellen Sie zuerst sicher, dass Sie aus dem App-Store die aktuelle RSA-App heruntergeladen haben.

- Import der Token-Datei: Öffnen Sie nun den Anhang der von indevis gesendeten E-Mail von Ihrem iPhone aus oder scannen Sie den QR-Code, um den Token zu installieren.

- Sie werden nun nach einem Passwort gefragt.

- Das Passwort erfahren Sie telefonisch unter +49 (89) 45 24 24-200 von uns.

- Eingabe einer Initial-PIN: Wenn Sie nach der PIN gefragt werden, geben Sie als Initial-PIN 0000 ein oder klicken Sie einfach auf den Pfeil rechts oben.

- Generieren eines Passcodes: Im nächsten Fenster sehen Sie den 8-stelligen Tokencode.

- PIN-Vergabe

- User ID: Tragen Sie Ihren Usernamen im Feld User ID ein (z. B. max.muster).

- Passcode: Tragen Sie den aktuellen 8-stelligen Passcode, der in der App angezeigt wird, ein.

- Log In: Bestätigen Sie mit Log In.

- New PIN: Tragen Sie Ihre gewünschte PIN (4-8 Zahlen, darf nicht mit einer 0 beginnen, wir empfehlen 4 Zahlen) ein.

- Confirm new PIN: Wiederholen Sie die PIN.

- OK: Bestätigen Sie mit OK!

- RSA-App: Gehen Sie in der App einen Schritt zurück zum PIN-Fenster und geben Sie Ihre neue PIN ein.

- RSA-App: Klicken Sie auf den Pfeil - Sie erhalten den neuen Passcode inklusive der neuen PIN.

- User ID: Ihre User ID steht bereits im Feld.

- Passcode: Geben Sie den neuen Passcode ein.

- Log In: Bestätigen Sie mit Log In.

Herzlichen Glückwunsch! Sie haben nun erfolgreich Ihren Software-Token installiert und eine PIN vergeben – indevis wünscht Ihnen viel Spaß mit Ihrem Token.

Bei Problemen mit der PIN-Vergabe stehen wir Ihnen natürlich gerne unter unserer Hotline: Tel +49 (89) 45 24 24-200 zur Verfügung.

RSA-Token FAQ: Fragen und Antworten

-

Was ist ein Token und was mache ich damit?Ein Token wird für die sichere Anmedlung an Ihrem Firmennetzwerk genutzt. Er generiert regelmäßig wechselnde Zahlencodes, sogenannte Tokencodes. In Kombination mit einer PIN, die Sie wissen und einem Token, den Sie physikalisch beitzen, sind Sie vor Logins von Fremden optimal geschützt - ganz im Gegensatz zum Login mit einem statischen Passwort.

-

Wie kann ich den Token aktivieren?

Rufen Sie hierzu bitte den RSA-Support unter 089/452424-200 an oder schreiben Sie eine Mail an rsasupport@indevis.de

-

Mein Token zeigt auf einmal Buchstaben an. Was kann ich machen?

Sollte der Token keine Zahlen anzeigen, kann dies an einem Defekt des Displays liegen. Bitte veranlassen Sie über Ihr internes IT-Team den Austausch und senden Sie den defekten Token an uns zurück. Sie erhalten einen neuen Token von uns. Eventuell reicht es zur Lösung des Problems auch aus, den Token andersherum zu halten.

-

Muss ich nach Erhalt des Tokens eine neue PIN erstellen?

Nein. Sie können mit der PIN arbeiten, die Sie per Post erhalten haben.

-

Ich muss eine neue PIN vergeben, wie soll die aussehen?

Sie können 4-8 Stellen zusammengesetzt aus Zahlen und Buchstaben vergeben. Sie sind jedoch auch mit einer vierstelligen Zahlenkombination sicher. Bitte beachten Sie, dass bei Software-Token keine Buchstaben verwendet werden dürfen und Ihre PIN nicht mit einer 0 beginnen darf, da sonst diese Stelle nicht mit hinzu addiert wird und somit ein Fehler verursacht wird.

-

Passcode, Tokencode – wo ist der Unterschied?

Der Tokencode ist die 6-stellige Zahl auf dem Display Ihres Hardware-Token und die 8-stellige Zahl in der App Ihres Smartphones beim Software-Token. Bei SMS-Token wird Ihnen der Tokencode per SMS zugeschickt, nachdem Sie sich mit Ihrer PIN auf der entsprechenden Portalseite angemeldet haben. Der Passcode ist der Tokencode zuzüglich der PIN. Beim Hardware-Token also eine 10- bis 14-stellige Nummer, beim Software-Token eine ebenfalls 8-stellige Nummer, da die PIN einfach zum Tokencode addiert wird.

indevis MDR: Angreifern automatisiert ein Schnippchen schlagen

SIEM, SOC und SOAR sind in Zeiten komplexer Cyberangriffe unerlässlich. Ihre Integration ermöglicht die rasche Erkennung und Abwehr von Angriffen. Vermeiden Sie den teuren Eigenbetrieb und den Ressourcenmangel bei der Suche nach Fachkräften.

Mit indevis Managed Detection and Response erhalten Sie diese Services effizient, auch rund um die Uhr. Damit sind Sie gesetzeskonform und erfüllen Sicherheitsvorschriften, z.B. für KRITIS.

Vorteile Managed Detection

& Response bei indevis

Angriffserkennung

in Echtzeit

Schutztechnologien

Modernste Schutztechnologien marktführender Hersteller professionell eingesetzt

Kosteneffizienz

Auslagerung bzw. Nutzung teurer Security-Tools & Teams (SIEM, SOAR, SOC) als kosteneffektiver Service

Machine Learning

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

Punkt 5

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

Punkt 6

KI und Machine Learning in SOAR ermöglichen schlankere und effizientere Sicherheitsvorgänge

-

Managed Detection and Response - Illustration

Managed Detection and Response (MDR) ist ein Managed Security Service (MSS), um Bedrohungen schnell zu erkennen und zu bekämpfen. Das Ziel besteht darin, Angriffe so früh zu stoppen, dass sie keinen Schaden anrichten.

Dafür bietet der MSS Provider ein Komplettpaket: Er stellt die passende Sicherheitstechnologie bereit, betreibt sie und analysiert die Warnmeldungen, die die Systeme ausgeben. Außerdem unterstützt er seine Kunden mit Handlungsempfehlungen zu Gegenmaßnahmen und hilft ihnen bei Bedarf dabei, diese umzusetzen.

-

SIEM - vom Mittel der Wahl zum Log-Grab

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

Das SIEM-Dilemma: Datenflut und False Positives

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick. Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

-

SIEM, SOC und SOAR: hochmodern, unabdingbar – aber teuer und komplex

Lorem ipsum dolor amet aesthetic photo booth activated charcoal occupy iPhone schlitz squid. Everyday carry 3 wolf moon raw denim semiotics pok pok tattooed readymade bushwick.

Humblebrag skateboard green juice mixtape polaroid ethical, messenger bag pitchfork sriracha hammock. Fam twee 3 wolf moon, authentic woke stumptown bespoke.

Google Chronicle – als SOC-Katalysator in indevis MDR integriert

Google Chronicle erleichtert die Sammlung vieler Logdaten aus Netzwerk und Cloud, unabhängig von deren Herkunft. indevis integriert dies in ihren Managed Detection & Response (MDR)-Service. Dies ermöglicht die Bereitstellung von zusätzlichen Informationen über Google Chronicle in der MDR-Plattform, wodurch der Service für Kunden aus verschiedenen Branchen, einschließlich des kostensensiblen Mittelstands, zugänglich wird.

indevis erweitert den MDR-Service um einen umfangreichen Use-Case-Katalog, um Kunden nach der Datenquellenanbindung sofort Mehrwert zu bieten.

Hierfür nutzen sie Google Chronicle, um Alarme mit Zusatzinformationen anzureichern und die Bearbeitung von Sicherheitsvorfällen durch automatisierte Workflows zu beschleunigen.

![]()

Kontakt

Jetzt unverbindlich zu

indevis Authentication

beraten lassen

Chief Sales Officer

Ressourcen passend zum Thema Authentifizierung

Anmeldung mit Passkeys – Next-Level IT Security mit FIDO2-Standard

- Blog

%20plain.png)

Virtuelles Frühstück: Sichere und einfache Anmeldung mit Passkeys – Next-Level Security mit FIDO2-Standard

- Webinar-Aufzeichnung

Whitepaper: RSA Top Trends Identity Security 2025

- Whitepaper

MFA-Müdigkeit bekämpfen und Push Bombing-Angriffe verhindern

- Blog

Ohne IAM (Identity and Access Management) geht es nicht mehr

- Blog

Benutzer-Authentifizierung für die alte und neue Welt

- Blog

Webinar-Aufzeichnung: Multi-Faktor-Authentifizierung für Cloud, on-prem und hybrid: Wie verbinden Sie die on-prem Welt mit der Cloud?

- Webinar-Aufzeichnung

.png?width=550&height=100&name=Logo%20indevis%20x%20Data-Sec%20white%20%20(2).png)