Unsere Firmengeschichte

indevis hat seit seiner Gründung im Jahr 1999 eine eindrucksvolle Entwicklung durchlaufen: von einem visionären IT-Security-Startup zum führenden Lösungsanbieter und Managed Security Service Provider (MSSP) im deutschsprachigen Raum. Schon im Gründungsjahr erfolgte die Spezialisierung auf IT-Sicherheit und Netzwerktechnik – ein Fokus, der bis heute unser Handeln bestimmt.

Mit der Einführung der ersten cloud-basierten Authentisierungslösung auf Basis von RSA SecurID setzte indevis früh Maßstäbe. Heute ist unser Geschäftsbereich „Managed Security Service Providing“ vom TÜV Süd nach ISO/IEC 27001 zertifiziert und steht für höchste Standards in Sicherheit, Verfügbarkeit und Qualität.

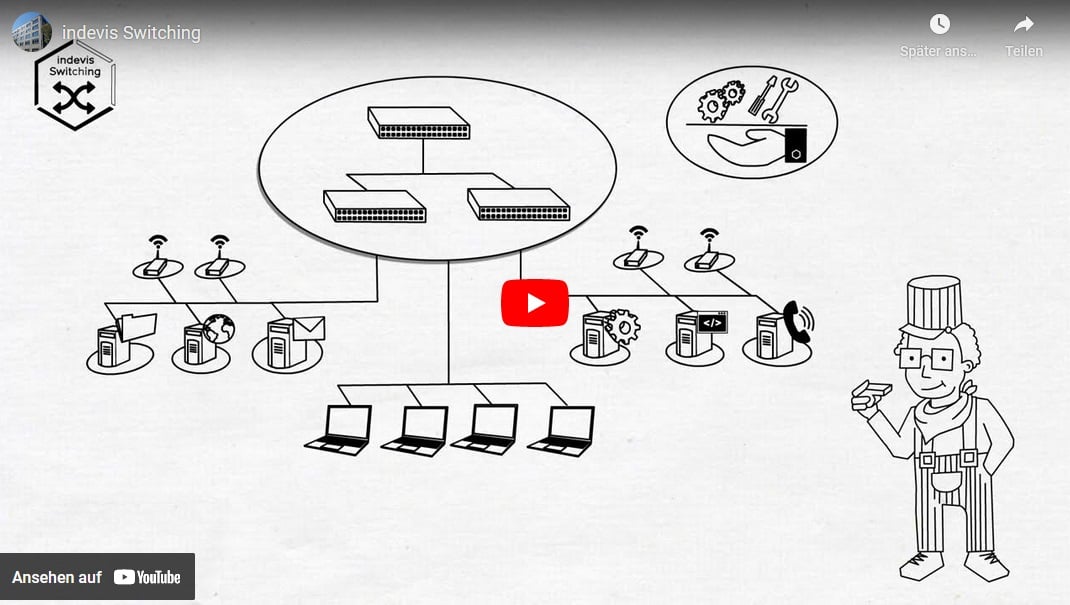

Unsere Lösungen sichern zehntausende Kundensysteme weltweit – mit einem umfassenden Portfolio aus IT-Security-, Netzwerk- und Datacenter-Technologien. Wir arbeiten eng mit führenden Herstellern zusammen und investieren konsequent in die Aus- und Weiterbildung unseres Teams – durch aktuelle Zertifizierungen, praxisnahe Schulungen und gelebte Expertise.

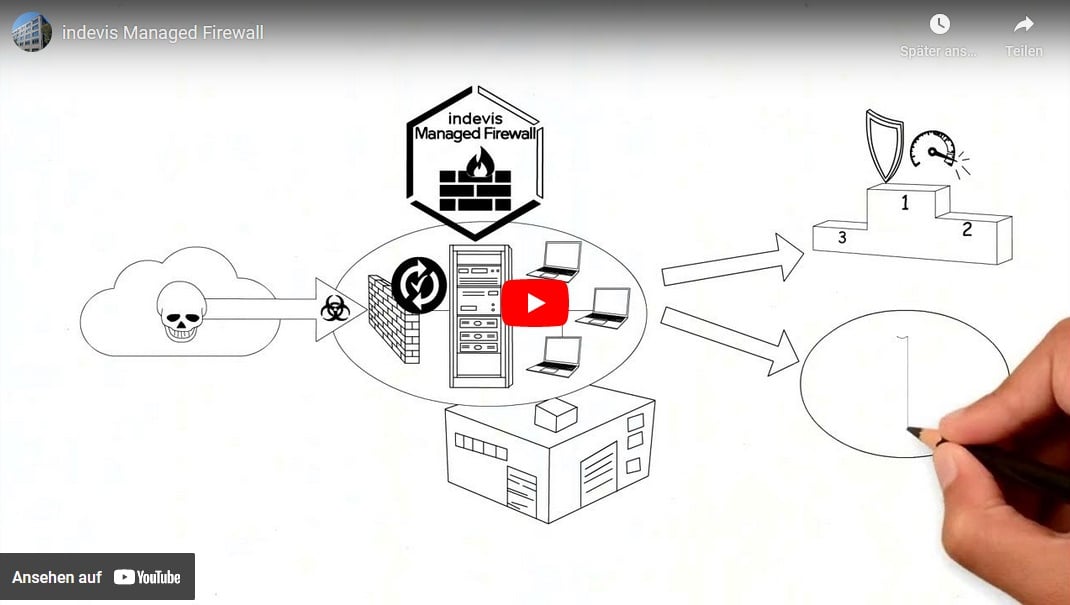

Unser MSSP-Angebot wurde kontinuierlich ausgebaut und deckt heute nahezu alle relevanten Einsatzszenarien ab, sei es on-premises, cloudbasiert oder hybrid. Neben marktführenden Produkten bieten wir unseren Kunden modulare, skalierbare Services, die sich passgenau in ihre IT-Strategie integrieren lassen.

2025 fusionierte indevis mit dem IT-Sicherheitsdienstleister Data-Sec aus Freiburg. Beide Unternehmen gehören seither zur Beteiligungsgesellschaft Sophora Unternehmerkapital. Die neue Allianz vereint über 100 Expertinnen und Experten, erweitert das Serviceportfolio um Incident Response und digitale Forensik und stärkt die Position als einer der führenden Anbieter für ganzheitliche Cybersicherheit im deutschsprachigen Raum.

.png?width=550&height=100&name=Logo%20indevis%20x%20Data-Sec%20white%20%20(2).png)

.png)

.png)

.png)

%20plain.png)

.png)

.png)

![IT-Compliance bei indevis [Kurz-Video] IT-Compliance bei indevis [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/IT%20Compliance_Kurz-video.jpg)

![Die indevis Mission [Kurz-Video] Die indevis Mission [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Mission_Kurz-Video.jpg)

![Die neuen indevis Rechenzentren [Kurz-Video] Die neuen indevis Rechenzentren [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Rechenzentren_Kurz-video_0.jpg)

![Managed Security Services: Deployment Optionen [Kurz-Video] Managed Security Services: Deployment Optionen [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/KurzVideo_nisara_stock__adobe_blogkompatibel_Deployment%20Optionen.jpg)